CTF---MISC详解_ctf misc-程序员宅基地

技术标签: web安全 安全 系统安全 # 渗透测试从入门到入土 密码学 网络安全 可信计算技术 计算机网络 网络安全---白帽从小白到大神

CTF中的五种题型:

正式开始之前,我们需要先来了解下CTF中主要有哪些题型,当然,这些只是课前拓展,大家完全可以直接跳到“MISC详解”部分:

PWN,Reverse偏重对汇编,逆向的理解

Crypto偏重对数学,算法的深入学习,也要有脚本编写能力

Web偏重于对技巧沉淀,快速搜索能力的挑战

Misc则更为繁杂,所有与计算机安全挑战相关的都在其中,也会包含很多脑洞

PWN(二进制安全):

Pwn是一个黑客语法的俚语词,是指攻破设备或者系统。发音类似“砰”,对黑客而言,

这就是成功实施黑客攻击的声音——砰的一声,被“黑”的电脑或手机就被你操纵了。

CTF pwn中的目标是拿到flag,一般是在Linux平台下

通过二进制/系统调用等方式编写漏洞利用脚本exp来获取对方服务器的shell,

然后get到flag。

Reverse(逆向):

涉及 Windows、Linux、Android 平台的多种编程技术,

要求利用常用工具对源代码及二进制文件进行逆向分析,

掌握 Android 移动应用 APK 文件的逆向分析,

掌握加解密、内核编程、算法、反调试和代码混淆技术。

Crypto(密码学):

密码学(Cryptography)一般可分为古典密码学和现代密码学。

古典密码学,作为一种实用性艺术存在,其编码和破译通常依赖于设计者和敌手的创造力与技巧,

并没有对密码学原件进行清晰的定义。古典密码学主要包含以下几个方面:

1. 单表替换加密(Monoalphabetic Cipher)

2. 多表替换加密(Polyalphabetic Cipher)

3. 其他各种奇奇怪怪的加密方式

现代密码学起源于 20 世纪中后期出现的大量相关理论,

1949 年香农(C. E. Shannon)的经典论文标志着现代密码学的开始。

现代密码学主要包含以下几个方面:

1. 对称加密(Symmetric Cryptography),以 DES,AES,RC4 为代表。

2. 非对称加密(Asymmetric Cryptography),以 RSA,椭圆曲线加密为代表。

3. 哈希函数(Hash Function),以 MD5,SHA-1,SHA-512 等为代表。

4. 数字签名(Digital Signature),以 RSA 签名,DSA 签名为代表。

Web(网络安全):

在 CTF 竞赛中,WEB 也是占比重很大的一个方向之一,WEB 类的题目种类繁多,

知识点细碎,时效性强,能紧跟时下热点漏洞,贴近实战。

WEB 类的题目包括但不限于:SQL 注入、XSS 跨站脚本、CSRF 跨站请求伪造、

文件上传、文件包含、框架安全、PHP 常见漏洞、代码审计等。

Misc(安全杂项):

Misc 是英文 Miscellaneous 的前四个字母,杂项、混合体、大杂烩的意思。

Recon(信息搜集)

主要介绍一些获取信息的渠道和一些利用百度、谷歌等搜索引擎的技巧

Encode(编码转换)

主要介绍在 CTF 比赛中一些常见的编码形式以及转换的技巧和常见方式

Forensic && Stego(数字取证 && 隐写分析)

隐写取证是 Misc 中最为重要的一块,包括文件分析、隐写、内存镜像分析和流量抓包分析等等,

涉及巧妙的编码、隐藏数据、层层嵌套的文件中的文件,灵活利用搜索引擎获取所需要的信息等等。

Misc详解:

目录

文件/图片操作与隐写

文件类型识别:

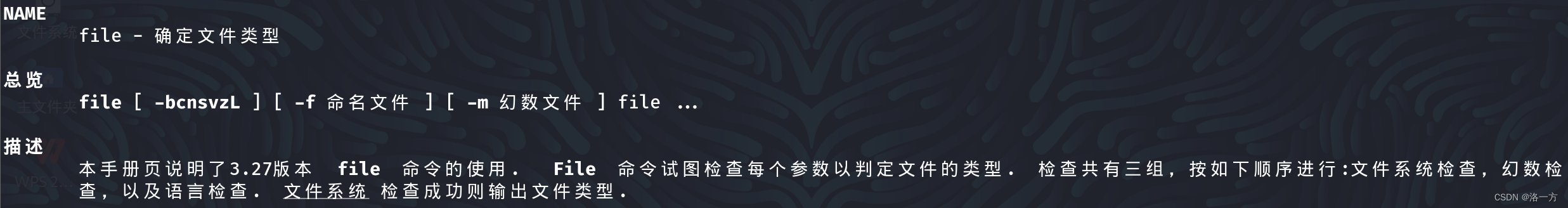

1. file命令查看文件类型及后缀名(Linux):

当文件没有文件扩展名,或者具有文件扩展名但无法正常打开时,可以根据识别到的文件类型对文件扩展名进行对应修改,从而使文件能够正常打开。

使用场景:不知道后缀名,无法打开文件

──(kali㉿kali)-[~/Documents/files/shells]

└─$ file tmp

tmp: ASCII text

2.Winhex查看文件的文件头(Windows):

在Windows系统下,可以借助winhex这个软件来查看文件的文件头,并根据文件头来判断文件类型:(winhex软件以及另外一款功能相同的工具010 Editor见本文资源链接)

https://download.csdn.net/download/weixin_52796034/88488247

winhex的下载链接

https://download.csdn.net/download/weixin_52796034/88488247

010Editor的下载链接![]() https://download.csdn.net/download/weixin_52796034/88488247

https://download.csdn.net/download/weixin_52796034/88488247

3.文件头残缺/错误:

一般情况下,文件无法正常打开通常有两种原因:文件头部残缺和文件头部字段错误。对于文件头部残缺的情况,可以使用 WinHex 程序来添加相应的文件头信息。而对于头部字段错误的情况,可以尝试找到一个同类型的文件,将其作为替换文件来恢复文件的正常打开。

文件分离操作:

1. binwalk命令(自动分离):

Binwalk是一个在Linux下用于分析和分离文件的工具,它能够快速判断文件是否由多个文件合并而成,并将其进行分离。如果分离成功,会在目标文件所在的目录下生成一个名为"文件名_extracted"的文件夹,里面存放着分离后的文件。

分析文件:binwalk filename

分离文件:binwalk -e filename

2. foremost命令(自动分离):

如果binwalk无法正确分离出文件,可以使用foremost,将目标文件复制到kali中,成功执行后,会在目标文件的文件目录下生成我们设置的目录,目录中会按文件类型分离出文件。

该命令有的kali没有自带,可能需要额外下载:

sudo apt install foremost

用法:

foremost filename -o output-directory

但是binwalk和foremost只能分离像(混合文件=文件1+文件2)的形式,像(混合文件=文件1a+问文件2b+文件1b+文件2a)这样的形式就完全无能为力了,这时就需要我们手动分离:

3. dd命令(手动分离):

当无法使用自动工具正确分离文件时,可以借助 dd 命令手动实现文件分离。

如果一个文件是由多个文件混合形成的,一般在文件中会出现“PK”标识:

"PK" 值通常表示一个压缩文件的标识,特别是在ZIP格式的文件中。ZIP文件是一种常见的压缩文件格式,用于将多个文件和文件夹打包成单个文件。ZIP文件的文件头包含 "PK" 字符,以及一些元数据,用于标识该文件是一个ZIP文件。

格式:

dd if=源文件 of=目标文件名 bs=一块多少字节 count=读取多少块 skip=跳过多少块

参数说明:

if=file #输入文件名,缺省为标准输入。

of=file #输出文件名,缺省为标准输出

bs=bytes #同时设置读写块的大小为bytes ,可代替ibs和obs。

count #总共要读取count个块

skip=blocks #从输入文件开头跳过blocks 个块后再开始复制。

dd命令用法示例:

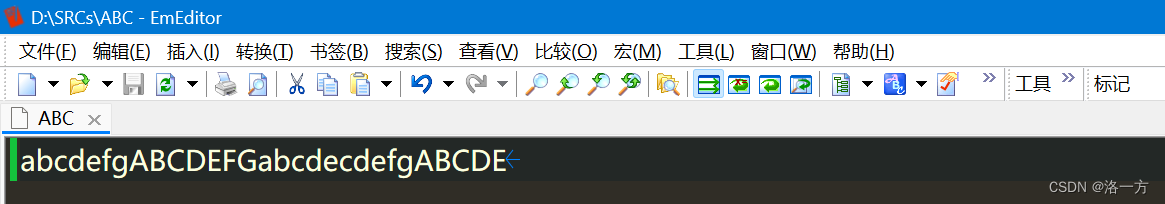

假如有一个名为abc的文件,内容为

──(kali㉿kali)-[~/Documents/files/shells]

└─$ cat abc

abcdefgABCDEFG

现在我们想要一个名为abc1的文件,内容是abc的前5个字符:

┌──(kali㉿kali)-[~/Documents/files/shells]

└─$ dd if=abc of=abc1 bs=5 count=1

输入了 1+0 块记录

输出了 1+0 块记录

5 字节已复制,0.000203741 s,24.5 kB/s

┌──(kali㉿kali)-[~/Documents/files/shells]

└─$ cat abc1

abcde

再来生成一个名为abc2的文件,内容是abc中除了开头两个字符和末尾两个字符的所有字符:

┌──(kali㉿kali)-[~/Documents/files/shells]

└─$ dd if=abc of=abc2 bs=2 count=5 skip=1

输入了 5+0 块记录

输出了 5+0 块记录

10 字节已复制,0.000153137 s,65.3 kB/s

┌──(kali㉿kali)-[~/Documents/files/shells]

└─$ cat abc2

cdefgABCDE

4.winhex(手动分离)

除了使用 dd 命令之外,还可以通过使用 WinHex 工具来手动分离文件。只需将目标文件拖放到 WinHex 中,然后定位到需要分离的部分,最后进行复制即可完成操作。

使用场景:windows下利用winhex程序对文件进行手动分离

WinHex的下载链接![]() https://download.csdn.net/download/weixin_52796034/88488147

https://download.csdn.net/download/weixin_52796034/88488147

文件合并操作:

1.Linux系统中合并文件:

将 abc abc1 abc2 合并为ABC:

cat 需要合并的文件 > 输出的文件名

──(kali㉿kali)-[~/Documents/files/shells]

└─$ cat abc abc1 abc2 > ABC

┌──(kali㉿kali)-[~/Documents/files/shells]

└─$ cat ABC

abcdefgABCDEFGabcdecdefgABCDE

Linux系统中计算文件MD5:

┌──(kali㉿kali)-[~/Documents/files/shells]

└─$ md5sum ABC

5470561a95c8a39355a5f373d64f4b1f ABC

2.Windows系统中合并文件:

注意下面的命令不要在win11的powershell中执行!

在命令提示符中执行:

D:\SRCs> copy /B abc.txt+abc1.txt+abc2.txt ABC

abc.txt

abc1.txt

abc2.txt

已复制 1 个文件。

Windows系统中计算文件MD5:

D:\SRCs>certutil -hashfile ABC md5

MD5 的 ABC 哈希:

5470561a95c8a39355a5f373d64f4b1f

CertUtil: -hashfile 命令成功完成。可以发现ABC在Linux和Windows中的MD5值是一致的,这表明文件完全一致

文件内容隐写:

文件内容隐写,就是直接将KEY以十六进制的形式写在文件中,通常在文件的开头或结尾部分,分析时通常重点观察文件开头和结尾部分。如果在文件中间部分,通常搜索关键字KEY或者flag来查找隐藏内容。

在Windows系统中,通常将要识别的文件使用winhex打开,查找具有关键字或明显与文件内容不和谐的部分---通常优先观察文件首部和尾部,再搜索flag或key等关键字。

图片内容隐写:

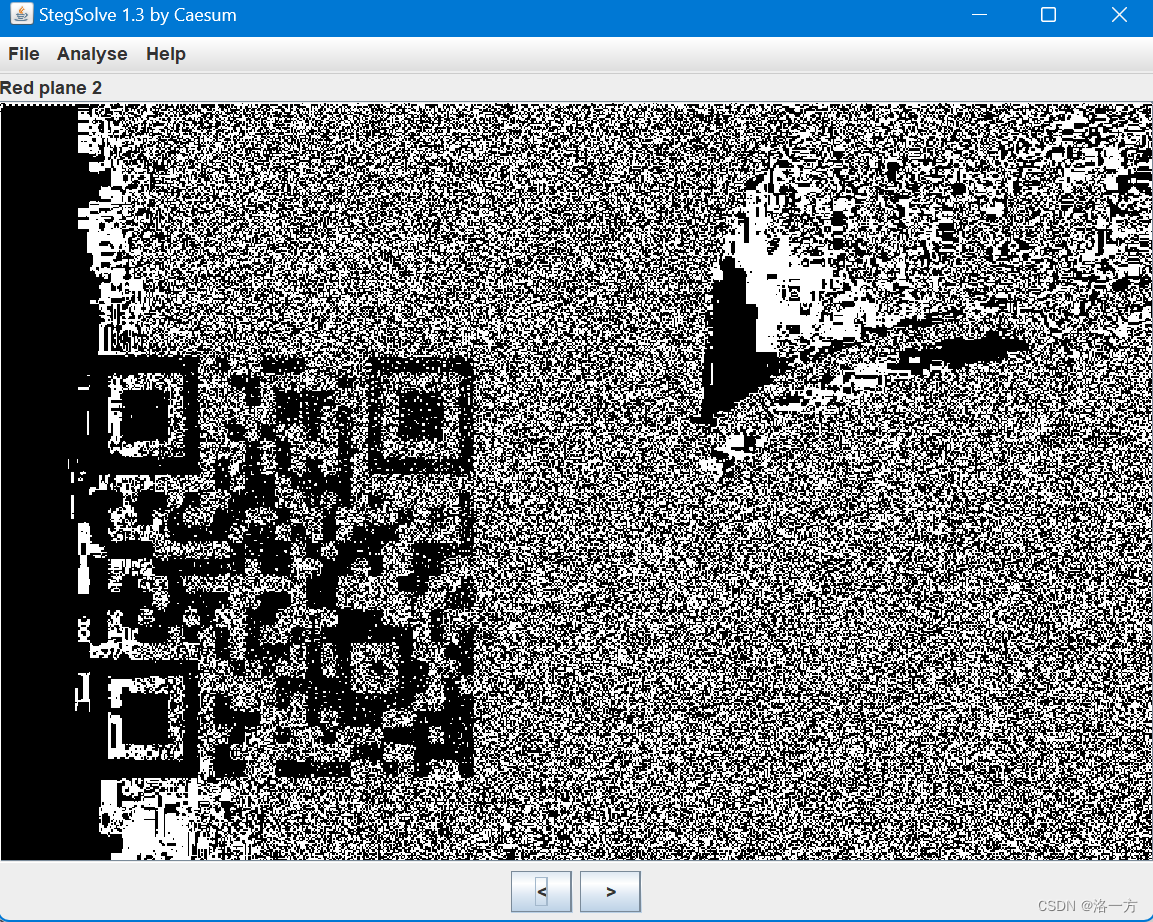

图片混合

图片混合也就是把两张图片重叠在一起,由于颜色的重叠或者其他一些因素,我们只能看到其中的一张图片,达到的这种效果就相当于隐藏了另一张图片。

这时我们就需要借助工具来对混合后的图片进行分离:Stepsolve.jar(本文的资源链接里有哦)

在对应目录的命令行中运行(java -jar Stepsolve.jar)

这里得到的二维码既可以使用手机扫描,也可以借助电脑端软件来扫描,这里推荐使用CQR.exe(资源链接里有)

StepSolve的下载链接![]() https://download.csdn.net/download/weixin_52796034/88488531

https://download.csdn.net/download/weixin_52796034/88488531

CQR的下载链接![]() https://download.csdn.net/download/weixin_52796034/88488624

https://download.csdn.net/download/weixin_52796034/88488624

压缩文件分析:

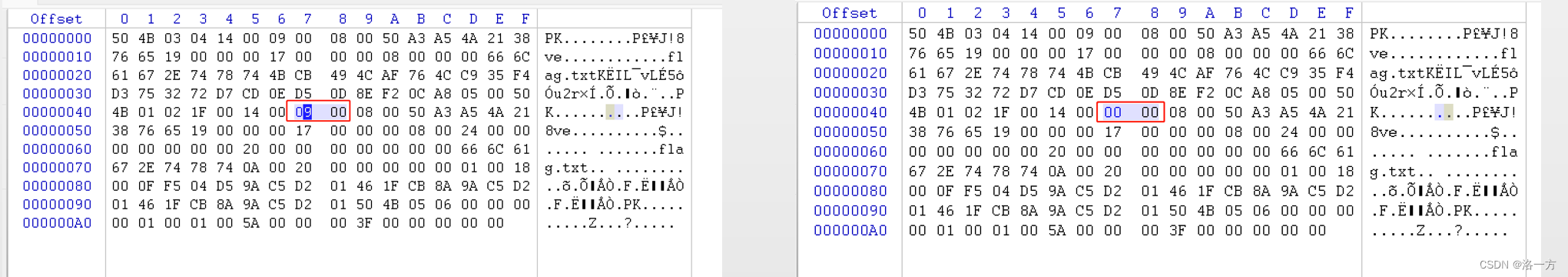

伪加密:

如果压缩文件是加密的,或文件头正常但解压缩错误,此时应首先尝试文件是否为伪加密(就是设置为加密状态,但是没有设置加密密码)。zip文件是否加密是通过标识符来显示的,在每个文件的文件目录字段有一位专门标识了文件是否加密,将其设置为00时表示该文件未加密,

从文件头的第一个字符开始计算,第九第十个字符为加密字段,将其设置为0000即可变成无加密状态。

1.使用winhex打开文件搜索16进制504B0102(ZIP压缩文件的头字段,见本文“文件类型识别”部分),可以看到加密文件的文件头字段:

2.从50开始计算,第九第十个字符为加密字段,将其设置为0000即可变成无加密状态。

暴力破解加密密码:

如果设置了加密密码,可以尝试借助工具进行暴力破解,本文使用的工具为 ARCHPR(Advanced Archive Password Recovery):(该工具的压缩包可以在一方的个人空间找到)

下载链接:

ARCHPR的安装包![]() https://download.csdn.net/download/weixin_52796034/88498385

https://download.csdn.net/download/weixin_52796034/88498385

Advanced Archive Password Recovery (ARCHPR) 是一个

灵活的,适用于 ZIP 和 RAR 档案的高度优化的口令恢复工具。

它可以恢复保护口令或将用所有流行的档案版本创建的加密

ZIP 和 RAR 档案解除锁定。

支持所有版本的 ZIP/PKZip/WinZip、RAR/WinRAR 以及

ARJ/WinARJ 和 ACE/WinACE (1.x)。

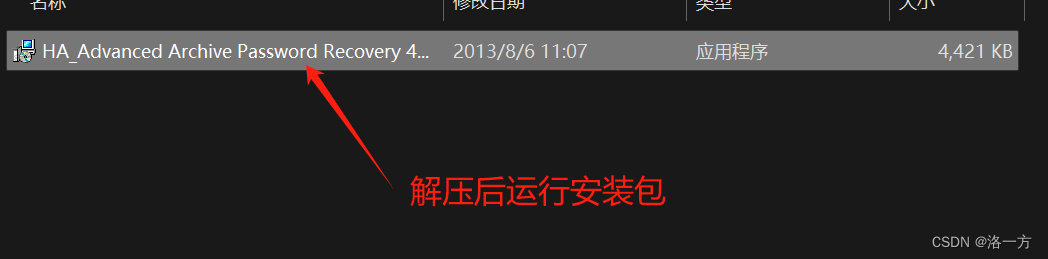

安装过程如下所示:

其余的选项全部选“是”:

安装完成后如图所示:

需要注意的是攻击类型中的“掩码”,攻击类型选择掩码时可以进行复杂的暴力破解,比如知道密码前3位是abc,后3位为数字,则在攻击类型选择掩码,在掩码处输入acb???,暴力范围选项选择所有数字,打开要破解的文件,点击破解。此时???的部分会被我们选择的暴力破解范围中的字符代替。

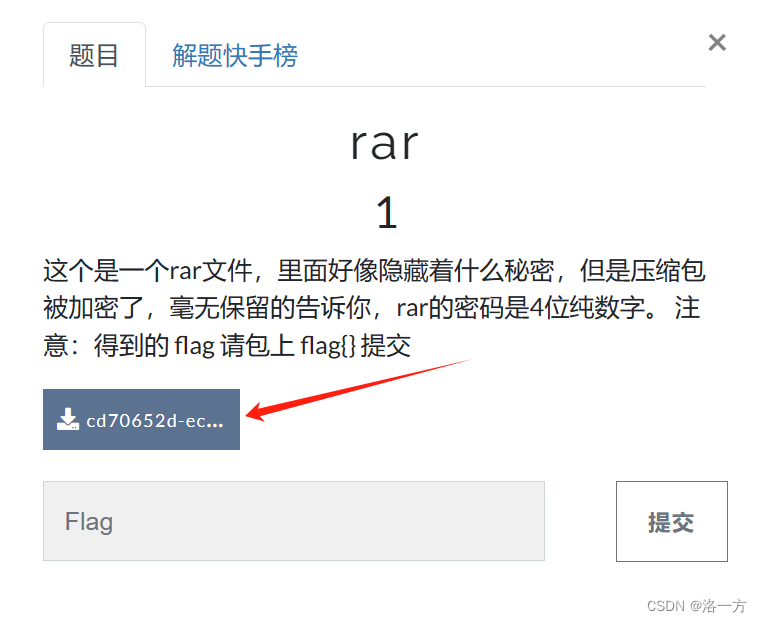

暴力破解实战演练:

这里使用的题目来自BUUCTF----BUUCTF官网链接

注册并登陆后在“练习场”中选择MISC---rar

将题目附件下载后得到一个未加密的压缩包,解压后的到一个用4位纯数字加密的压缩包,注意,要先指定如下所示的各个选项后,再点击“打开”,选择需要破解的压缩包:

输入解压密码后成功获取FLAG:

流量包文件分析:

针对流量包的文件分析一般需要借助wireshark网络分析器来进行,再开始之前,我们需要对 wireshark的常用过滤命令有所了解,从而利用wireshark本身的强大的报文过滤器,帮助我们筛选出想要的报文:

wireshark常用过滤命令:

1.过滤IP,如源IP或者目标 x.x.x.x

ip.src eq x.x.x.x or ip.dst eg x.x.x.x 或者 ip.addr eq x.x.x.x

2.过滤端口

tcp.port eq 80 or udp.port eq 80

tcp.dstport == 80 只显tcp协议的目标端口为80

tcp.srcport == 80 只显tcp协议的源端口为80

tcp.port >= 1 and tcp.port <= 80

3.过滤协议

tcp/udp/arp/icmp/http/ftp/dns/ip.....

4.过滤MAC

eth.dst == A0:00:00:04:c5:84 过滤目标mac

5.包长度过滤

udp.length == 26 这个长度是指udp本身固定长度8加上udp下面那块数据包之和

tcp.len >= 7 指的是ip数据包(tcp下面那块数据),不包括tcp本身

ip.len == 94 除了以太网头固定长度14,其它都算是ip.len,即从ip本身到最后

frame.len == 119 整个数据包长度,从eth开始到最后

6.http模式过滤

http.request .method == “GET”

http.request .method == “POST”

http.request.uri == “/img/logo-edu.gif”

http contains “GET”

http contains “HTTP/1.”

http.request.method == “GET” && http contain “User-Agent:”

http contains “flag”

http contains “key”

tcp contains “flag”

两个例题:

下面一方借助两个例题来向大家讲解进行流量包分析时的常用手段:

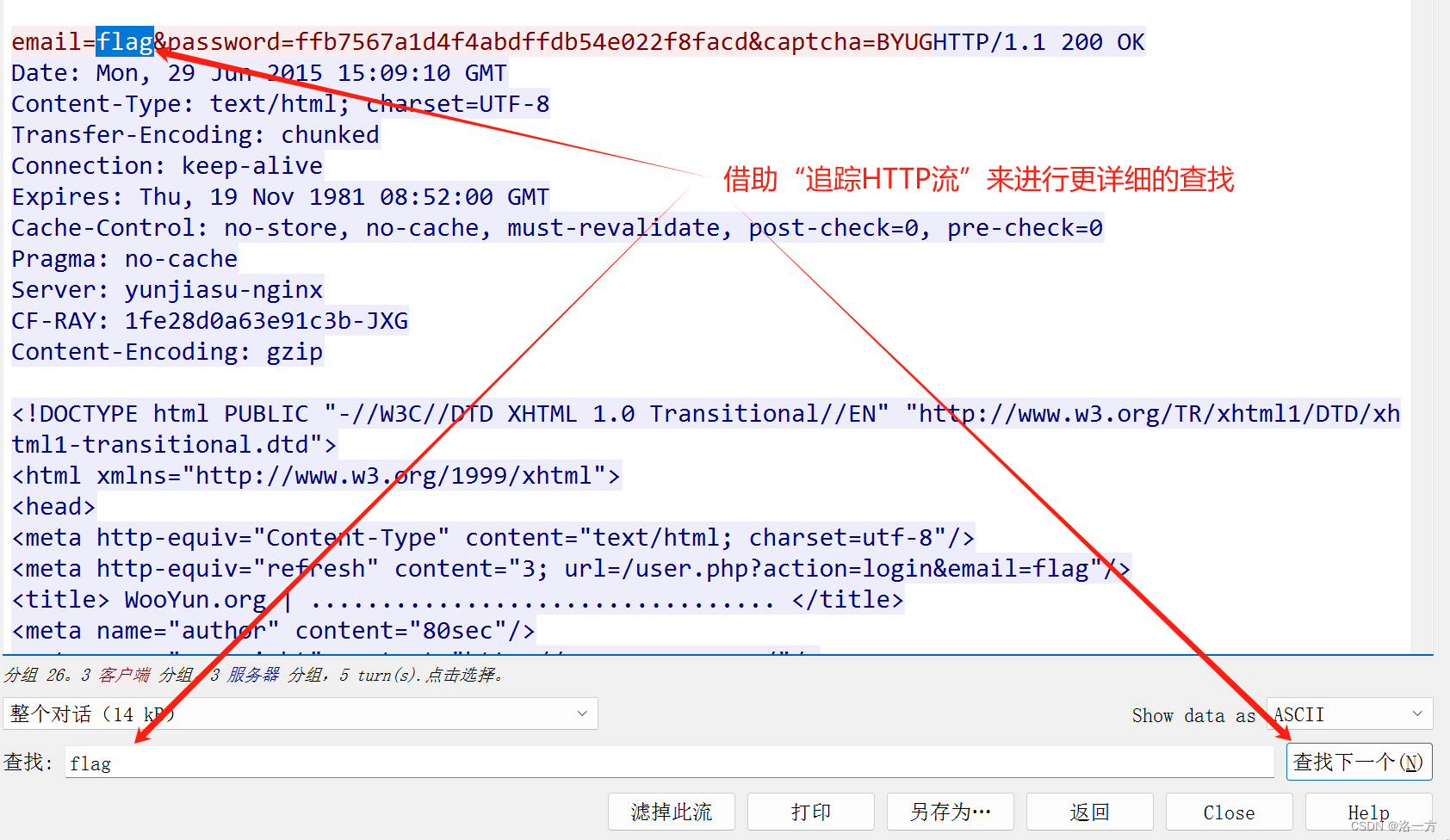

例题一,BUUCTF中搜索“wireshark”即可找到:

下载附件后的到一个后缀为“pcap”的文件,该文件可以用wireshark直接打开:

在过滤体检这里输入 http contains "flag" 过滤出所有包含“flag”的HTTP包:

但是虽然过滤出符合条件的包了,我们还是需要一点点查看包的内容,这里不必这么麻烦,我们可以直接“追踪流”:

最终获得本题的flag:

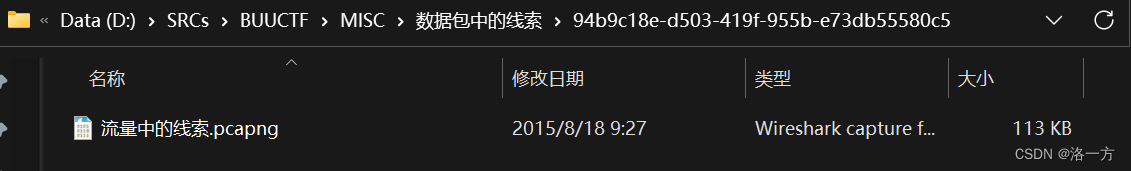

flag{ffb7567a1d4f4abdffdb54e022f8facd}例题二:BUUCTF中搜索“数据包中的线索”

这一题的附件是一个“.ocapng”文件,同样可以用wireshark 直接打开:

先来试试能否像例题一那样直接过滤内容找到答案:

http contains "flag"

http contains "key"

http contains "ctf"发现不能直接搜索到答案,那么就只能针对特定协议进行分析啦————

发现HTTP请求中出现了一个非常可疑的文件名“分析”:

接下来查看HTTP流:

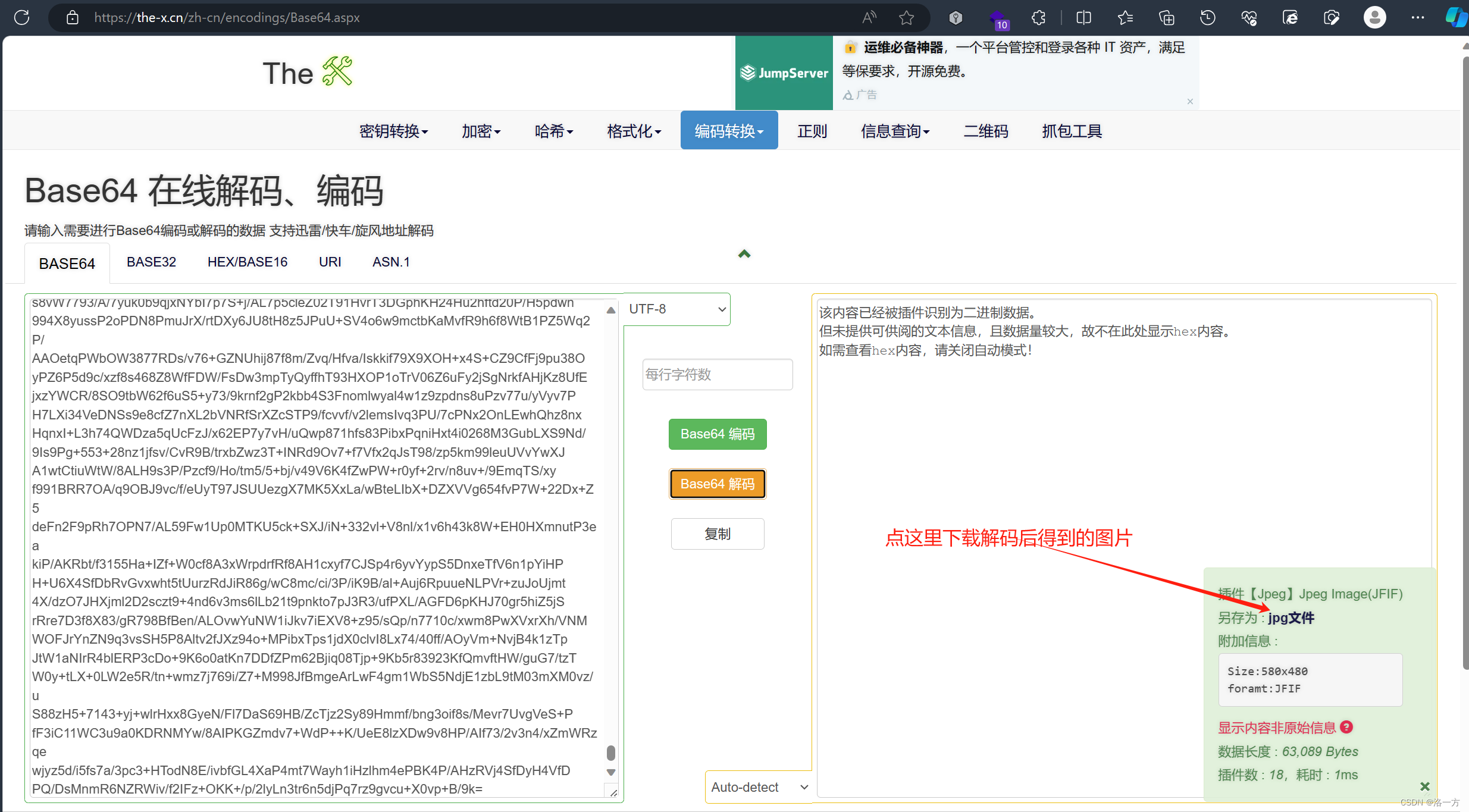

在返回的一大串数据的末尾有一个等号,怀疑这大段数据使用了BSAE64编码,然而一般的网站/工具无法解码这么长的base64编码,这里推荐一个网站:

戳我将长长的base64编码变成图片吧![]() https://the-x.cn/zh-cn/encodings/Base64.aspx

https://the-x.cn/zh-cn/encodings/Base64.aspx

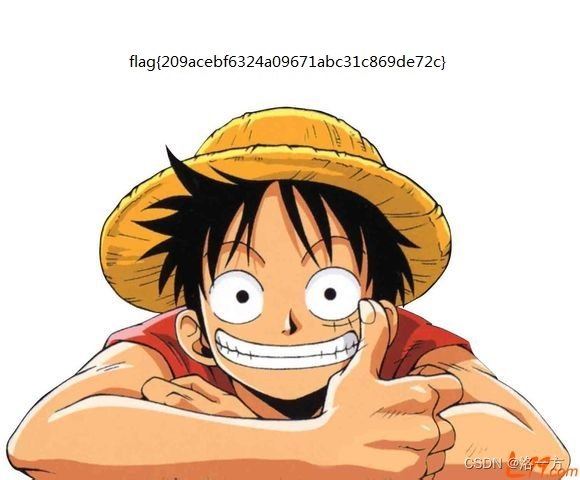

路飞赛高~~~~~~

flag{209acebf6324a09671abc31c869de72c}

图片隐写 :

先来介绍下图片隐写的几种常见套路:

| 1.正常图片和二维码图片混合在一起进行隐写 |

| 2.隐写在图片的属性中(查看图片属性) |

| 3.隐写图片的大小(修改图片大小) |

| 4.隐写图片的头部码(修改图片格式) |

| 5.复合隐写(使用winhex打开图片,寻找flag) |

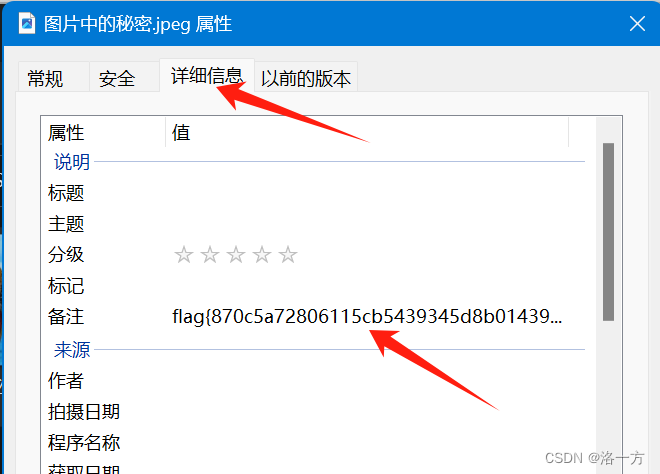

例题---隐写在图片的属性中:

附件内容是一张路飞的图片,我们需要先查看一下图片的文件属性,发现flag被隐藏在了文件备注中:

附件内容是一张路飞的图片,我们需要先查看一下图片的文件属性,发现flag被隐藏在了文件备注中:

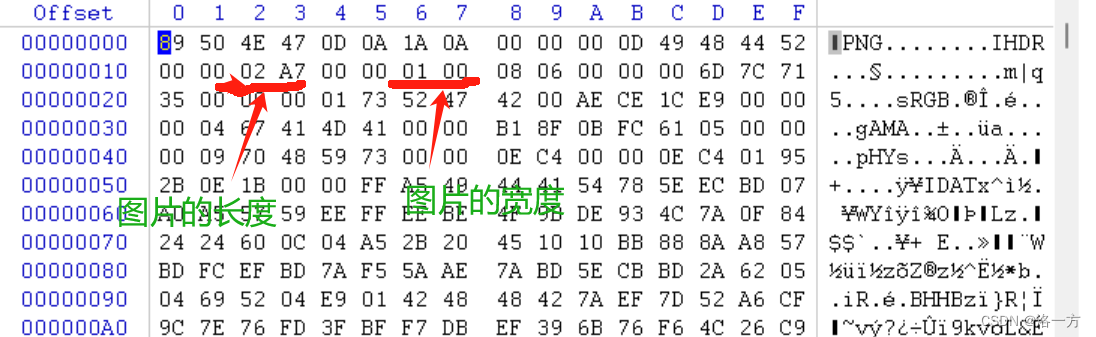

例题---隐写图片的大小:

题目提示我们图片的大小可能有问题:

![]()

![]()

图片看起来有些太长了,我们需要用winhex以16进制打开该图片,然后修改该图片的长和宽(也就是将图片的长宽比改为1):

再打开修改后的图片得到flag:

flag{He1l0_d4_ba1}

例题---隐藏在动图之中:

下载完附件后打开发现是一个GIF动图,并且在播放过程中有红色字符闪过,怀疑信息被隐藏在动图的某些帧里:

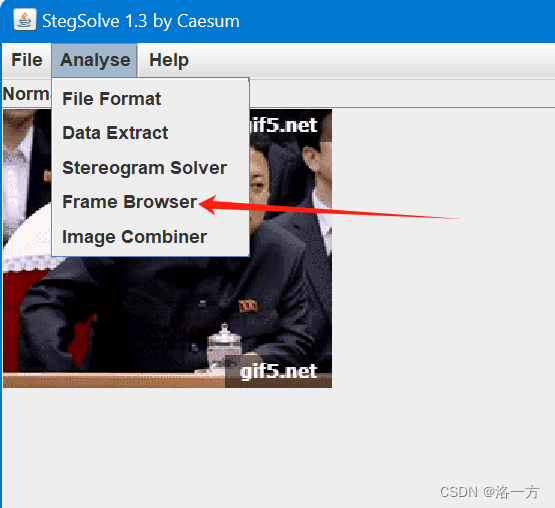

使用stegsolve.jar打开该动图(java -jar Stegsolve.jar)并使用analyse----frame browser来逐帧查看:

最终得到flag:

flag{he11ohongke}

智能推荐

使用nginx解决浏览器跨域问题_nginx不停的xhr-程序员宅基地

文章浏览阅读1k次。通过使用ajax方法跨域请求是浏览器所不允许的,浏览器出于安全考虑是禁止的。警告信息如下:不过jQuery对跨域问题也有解决方案,使用jsonp的方式解决,方法如下:$.ajax({ async:false, url: 'http://www.mysite.com/demo.do', // 跨域URL ty..._nginx不停的xhr

在 Oracle 中配置 extproc 以访问 ST_Geometry-程序员宅基地

文章浏览阅读2k次。关于在 Oracle 中配置 extproc 以访问 ST_Geometry,也就是我们所说的 使用空间SQL 的方法,官方文档链接如下。http://desktop.arcgis.com/zh-cn/arcmap/latest/manage-data/gdbs-in-oracle/configure-oracle-extproc.htm其实简单总结一下,主要就分为以下几个步骤。..._extproc

Linux C++ gbk转为utf-8_linux c++ gbk->utf8-程序员宅基地

文章浏览阅读1.5w次。linux下没有上面的两个函数,需要使用函数 mbstowcs和wcstombsmbstowcs将多字节编码转换为宽字节编码wcstombs将宽字节编码转换为多字节编码这两个函数,转换过程中受到系统编码类型的影响,需要通过设置来设定转换前和转换后的编码类型。通过函数setlocale进行系统编码的设置。linux下输入命名locale -a查看系统支持的编码_linux c++ gbk->utf8

IMP-00009: 导出文件异常结束-程序员宅基地

文章浏览阅读750次。今天准备从生产库向测试库进行数据导入,结果在imp导入的时候遇到“ IMP-00009:导出文件异常结束” 错误,google一下,发现可能有如下原因导致imp的数据太大,没有写buffer和commit两个数据库字符集不同从低版本exp的dmp文件,向高版本imp导出的dmp文件出错传输dmp文件时,文件损坏解决办法:imp时指定..._imp-00009导出文件异常结束

python程序员需要深入掌握的技能_Python用数据说明程序员需要掌握的技能-程序员宅基地

文章浏览阅读143次。当下是一个大数据的时代,各个行业都离不开数据的支持。因此,网络爬虫就应运而生。网络爬虫当下最为火热的是Python,Python开发爬虫相对简单,而且功能库相当完善,力压众多开发语言。本次教程我们爬取前程无忧的招聘信息来分析Python程序员需要掌握那些编程技术。首先在谷歌浏览器打开前程无忧的首页,按F12打开浏览器的开发者工具。浏览器开发者工具是用于捕捉网站的请求信息,通过分析请求信息可以了解请..._初级python程序员能力要求

Spring @Service生成bean名称的规则(当类的名字是以两个或以上的大写字母开头的话,bean的名字会与类名保持一致)_@service beanname-程序员宅基地

文章浏览阅读7.6k次,点赞2次,收藏6次。@Service标注的bean,类名:ABDemoService查看源码后发现,原来是经过一个特殊处理:当类的名字是以两个或以上的大写字母开头的话,bean的名字会与类名保持一致public class AnnotationBeanNameGenerator implements BeanNameGenerator { private static final String C..._@service beanname

随便推点

二叉树的各种创建方法_二叉树的建立-程序员宅基地

文章浏览阅读6.9w次,点赞73次,收藏463次。1.前序创建#include<stdio.h>#include<string.h>#include<stdlib.h>#include<malloc.h>#include<iostream>#include<stack>#include<queue>using namespace std;typed_二叉树的建立

解决asp.net导出excel时中文文件名乱码_asp.net utf8 导出中文字符乱码-程序员宅基地

文章浏览阅读7.1k次。在Asp.net上使用Excel导出功能,如果文件名出现中文,便会以乱码视之。 解决方法: fileName = HttpUtility.UrlEncode(fileName, System.Text.Encoding.UTF8);_asp.net utf8 导出中文字符乱码

笔记-编译原理-实验一-词法分析器设计_对pl/0作以下修改扩充。增加单词-程序员宅基地

文章浏览阅读2.1k次,点赞4次,收藏23次。第一次实验 词法分析实验报告设计思想词法分析的主要任务是根据文法的词汇表以及对应约定的编码进行一定的识别,找出文件中所有的合法的单词,并给出一定的信息作为最后的结果,用于后续语法分析程序的使用;本实验针对 PL/0 语言 的文法、词汇表编写一个词法分析程序,对于每个单词根据词汇表输出: (单词种类, 单词的值) 二元对。词汇表:种别编码单词符号助记符0beginb..._对pl/0作以下修改扩充。增加单词

android adb shell 权限,android adb shell权限被拒绝-程序员宅基地

文章浏览阅读773次。我在使用adb.exe时遇到了麻烦.我想使用与bash相同的adb.exe shell提示符,所以我决定更改默认的bash二进制文件(当然二进制文件是交叉编译的,一切都很完美)更改bash二进制文件遵循以下顺序> adb remount> adb push bash / system / bin /> adb shell> cd / system / bin> chm..._adb shell mv 权限

投影仪-相机标定_相机-投影仪标定-程序员宅基地

文章浏览阅读6.8k次,点赞12次,收藏125次。1. 单目相机标定引言相机标定已经研究多年,标定的算法可以分为基于摄影测量的标定和自标定。其中,应用最为广泛的还是张正友标定法。这是一种简单灵活、高鲁棒性、低成本的相机标定算法。仅需要一台相机和一块平面标定板构建相机标定系统,在标定过程中,相机拍摄多个角度下(至少两个角度,推荐10~20个角度)的标定板图像(相机和标定板都可以移动),即可对相机的内外参数进行标定。下面介绍张氏标定法(以下也这么称呼)的原理。原理相机模型和单应矩阵相机标定,就是对相机的内外参数进行计算的过程,从而得到物体到图像的投影_相机-投影仪标定

Wayland架构、渲染、硬件支持-程序员宅基地

文章浏览阅读2.2k次。文章目录Wayland 架构Wayland 渲染Wayland的 硬件支持简 述: 翻译一篇关于和 wayland 有关的技术文章, 其英文标题为Wayland Architecture .Wayland 架构若是想要更好的理解 Wayland 架构及其与 X (X11 or X Window System) 结构;一种很好的方法是将事件从输入设备就开始跟踪, 查看期间所有的屏幕上出现的变化。这就是我们现在对 X 的理解。 内核是从一个输入设备中获取一个事件,并通过 evdev 输入_wayland