CG-CTF——WriteUp(一) 工具: ①Winhex:图片隐写工具,可通过搜索“ctf”“CTF”“key”“flag”等关键字得到flag。 ②在线工具HtmlEncode/BASE64转换:注意源代码里奇怪的字符串,可以尝试解码(分清类型)...

”CG-CTF“ 的搜索结果

vm 比较经典的虚拟机的题目是南邮的cg-ctf的题目, 然后先写了前面的cg-ctf的两个题目,其实当时做的时候还没太大虚拟机的感觉,后面接触到hgame的...cg-ctf: https://cgctf.nuptsast.com/challenges#Re 题目文件:

md5 collision md5 collision 地址 $md51 = md5('QNKCDZO'); $a = @$_GET['a']; $md52 = @md5($a); if(isset($a)){ if ($a != 'QNKCDZO' && $md51 == $md52) { echo "nctf{*****************}";......

SQL注入1 题目 访问题目网址 先查看一下源码 仔细分析一下核心源码 <?php if($_POST[user] && $_POST[pass]) { //判断user和pass两个变量不为空 mysql_connect(SAE_MYSQL_HOST_M ....

SQL Injection 题目 2.进入题目所给的场景,我们会看见如下图的内容 3.查看一下源码 <!-- #GOAL: login as admin,then get the flag; error_reporting(0); require 'db.inc.php'; ... $...

SQL注入1题目访问题目网址先查看一下源码仔细分析一下核心源码if($_POST[user] && $_POST[pass]) { //判断user和pass两个变量不为空mysql_connect(SAE_MYSQL_HOST_M . ':' . SAE_MYSQL_PORT,SAE_MYSQL_USER,...

Pwn When did you born?...from pwn import *io=remote('ctf.acdxvfsvd.net',1926)#io=process('./test')context(os='linux',arch='amd64',log_level='debug')v5=0x00007FFDA7054CE8v4=0x00007FFDA7...

运行一下,输入flag; 用ida打开: input_length和input_byte_804B0C0为重命名的变量;现在一个个看调用的函数。 sub_8048526(): 这个函数使用了mmap分配内存空间,并将首地址和偏移首地址0x8000的地址赋给两个...

CG-CTF WEB GBK Injection

首先先拿到ida里面看一下,找一下溢出点 点进去A发现是一个大小为40的数组(0x28),但是可以接受64个字符,所以这里是第一个溢出点。 下面是对s进行输入,限制是n,点开n会发现n就在A的下面。...

CG-CTF-Web-MYSQL

标签: 安全

WP 我只能说,代码审计真的是硬伤。做了这么多题,做不出来的原因一直是代码审计的时候太想当然。我还没有实现从理解代码逻辑到找出代码漏洞的转变。 ...进行代码审计。 <?... mysql_connect(SAE_MYSQL_HOST_M ....

工具: ①BurpSuite:抓包工具,这个很好用。 12、COOKIE 打开题目地址,显示一行文字让我们登陆。 由题目联想,这题可能与cookie有关。先burp抓包一下。发现了一行与cookie有关的。...13、MYSQ...

Hello,RE! 下载程序后打开 把程序拖进ida 之后F5 查看到了代码 选中字符串点击R 可以得到 galfleW{emoc_oT_W_ERdlro}! emmmm 不是 倒过来 程序结束了 ...int main(int argc, char co...

这题讲道理还是蛮坑的,有些点如果不会的话,会卡死你,然后就是代码有点长,需要有很好的耐心。 找到主函数: 这里的mmap函数,是一个分配内存的函数,主要是存放文件的,下午也是百度了下才知道,这东西对于...

一.拖入ida,先静态分析一下 ... a1为0时,当a2[i]为0时,将自身的值赋值到该位置,a1为0时,就不需要动。 这三个函数都是在暗示这东西是个数独,每行每列,都有1到9的数字,并且不能重复。...把之前的数取出来,用在线...

CG-CTF——WriteUp(三) 工具: ①Winhex:图片隐写工具,这个很好用。 MISC 1、Coding Gay 见About图片 2、丘比龙De女神 没错 里面隐藏了一张女神的照片 flag是照片文件的md5值(小写) 记住加上flag...

题目描述 解题思路 已知(e,n),c 首先分解n 在线分解 可以得到p和q p=1578173871764844869716052171 q=10710927547195113973175047066215146269 直接跑代码出flag啦~ ...q=10710927547195113973175047066215146269 ...

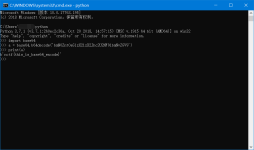

https://cgctf.nuptsast.com/challenges#Re 下载下来是个pyc文件 然后使用在线工具将其反编译 它将输入的flag每一位与32异或,然后再加上16,最后用base64加密得到correct 所以代码应该为 先将correct解密,然后...

bin不动了,学学webWEB1,签到1f12,得到flag2,签到2给了输入窗口和密码,但输入后却显示错误,查看源码,发现对输入长度进行了限制,改下长度,得到flag3,md5 collision给了一段php,但我没有学过,经过百度,...

CG-CTF 变量覆盖

标签: cg

第一步先尝试 输入,结果啥都没有显示 ... 可以看到 extract()函数是从数组中将变量导入到当前的符号表中,下面是用extract()函数,利用post传输两个数组,一个是pass、pass、pass、thepassword_123 ...

CG-CTF-Web-伪装者

标签: CG-CTF

推荐文章

- yolov3系列(四)-keras-yolo3-实时眼睛鼻子嘴巴监测系统_眼睛 嘴巴 yolo-程序员宅基地

- C++类型支持之std::decltype-程序员宅基地

- GB/T28181国标视频监控平台TINYGBS支持4G执法记录仪接入大型可视指挥调度平台-程序员宅基地

- 毕设项目 基于wifi的室内定位算法设计与实现-程序员宅基地

- 【.Net】C# 根据绝对路径获取 带后缀文件名、后缀名、文件名、不带文件名的文件路径...-程序员宅基地

- c语言比用delay更好的延时,PIC单片机C语言程序设计(15)-程序员宅基地

- 微型计算机的细思维特征,详细版2014计算机基础期末考试大纲-程序员宅基地

- org.eclipse.wst.common.component_org/eclipse/wst/common/componentcore/resources/ivi-程序员宅基地

- 数据结构乐智教学百度云_数据结构 百度网盘分享-程序员宅基地

- Arcade 绘制全屏-程序员宅基地