”VulnHub靶机“ 的搜索结果

vulnhub靶机实战-My-cmsms靶机

VulnHub 靶机系列实战教程.pdf

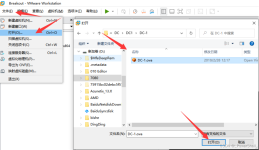

如果你的vmware是16版本的,记得改VirtualHW.version=“16”4.重新导入虚拟机,并重新添加网络...3.下载完靶机后,先把.vmx 文件里删除所有以。,注意并不是从磁盘删除!开头的条目并保存更改。5.确定保存,修改完成。

靶机精讲之Hackademic: RTB1,vulnhub靶机,手动SQL注入,小试牛刀,内核提权。读遍牙签三万轴,欲来小邑试牛刀。

每周打靶VulnHub靶机-DOUBLETROUBLE_ 1

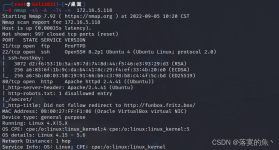

这个靶场背景告诉我们有一对...由于是靶机环境,目标主机与本地在同一网段,使用nmap进行网段扫描,探测存活主机,由结果判断192.168.87.169看起来像目标主机ip。打开我们的Kali,查看kali的ip地址,为192.168.87.170。

前面目录扫描可以发现有使用WordPress,现在又...ls #/home目录在Linux称为主目录,在该目录下面存储的是每个用户的目录。...主题编辑器,一般来说从主题编辑器容易有有写权限的一些目录,通过遍历来看看哪些目录有写权限。

Vulnhub它是一个提供各种网络攻防靶场的平台,里面大部分的环境是要用VMware或者VirtualBox打开运行的。

写道这里,这篇文章讲解完毕,后续会更深入的分享。netdiscover 用于发现目标ipnmap进行端口扫描dirb进行目录扫描敏感文件获取及分析php木马生成和蚁剑工具ssh远程连接sudo提权数据库脱裤相关内容整理于网上,侵权删...

思路:主机发现—端口扫描—服务探测—指纹识别—Web渗透SQL注入—登入后台—文件包含—"敲门"打开22端口—SSH爆破—得到相关用户信息并远程登录—提权—分别搜寻三个用户下的目录文件—拿有价值信息进行查看—得到...

Vulnhub靶机:DC-4渗透详细过程

Vulnhub靶机:aMaze

标签: web安全

运行环境:Virtualbox攻击机:kali(10.0.2.15)靶机:aMaze(10.0.2.9)目标:获取靶机root权限和flag靶机下载地址:https://www.vulnhub.com/entry/amaze-1,573/

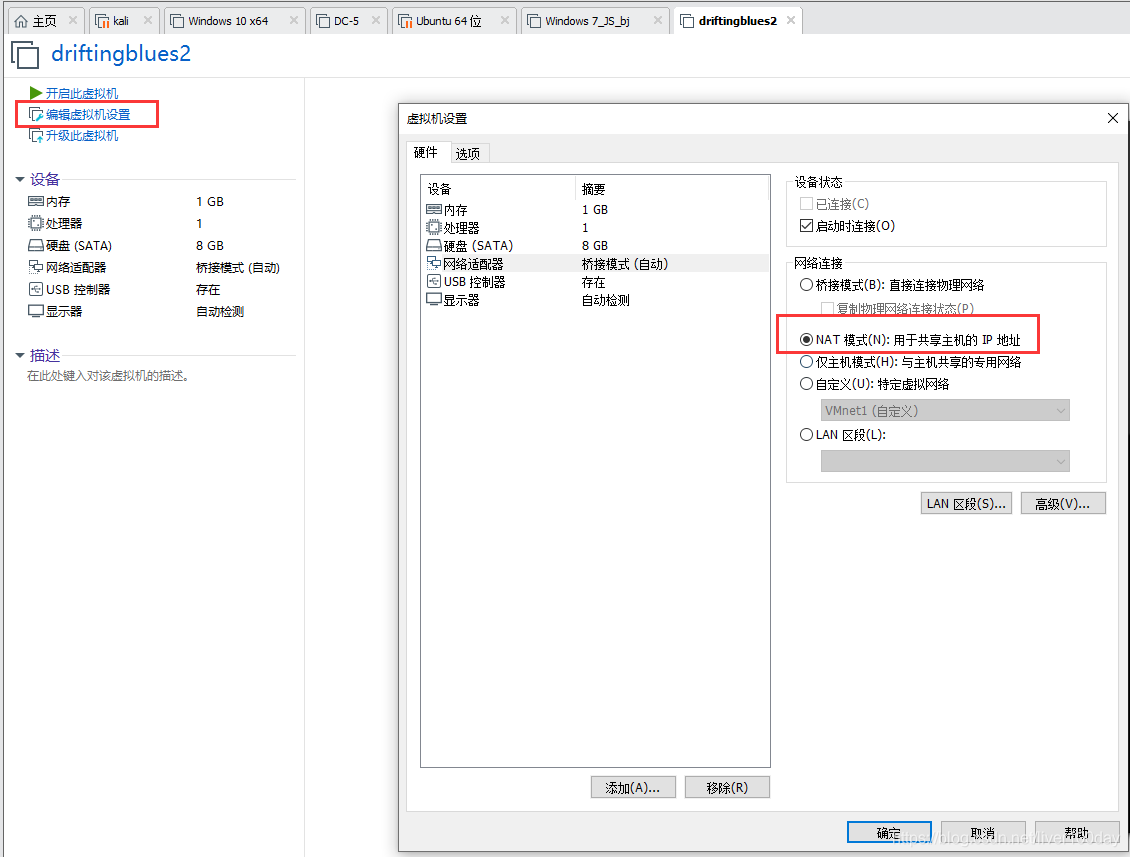

每周打靶VulnHub靶机-DRIPPING BLUES_ 1

VulnHub靶机 DC系列靶机 通关攻略手册。

[ vulnhub靶机通关篇 ] vulnhub靶机环境搭建教程并寻找真实IP -- 以DC1为例

在访问/footer.php,/thankyou.php时发现跳转界面和原始界面的...目录爆破发现,存在file参数,尝试读取一下/etc/passwd文件,成功读取/etc/passwd文件并回显成功。...给予sh文件执行权限,直接执行一下试试,成功提权。

vulnhub靶机之渗透服务版本

标签: 网络安全

使用nmap工具去查看靶机开放的端口即服务版本 nmap -A -sV -p- 192.168.1.109。3.4 设置目标靶机的IP地址:set rhosts 192.168.1.109。跑完之后已经是ROOT的权限了,本次靶机的渗透也就到此结束啦!我们还需要设置一...

通过nmap我们扫描到靶机开放了21ftp端口,22ssh端口以及80web端口,且ftp允许匿名用户(anonymous)登录,网站存在robots协议,以及几个子目录。这个37292.c的脚本 太符合要求了,so直接拷贝到靶机上,这里我是将当前目录...

Vulnhub靶机渗透测试实战(一):CHERRY: 1 下载地址:http://www.vulnhub.com/entry/cherry-1,552/ 实验环境:VMware,kali虚拟机 将下载好的镜像文件导入VMware 局域网内扫描主机 arp-scan -l 一般情况最大最小...

Vulnhub靶机渗透测试 DC-8靶机

推荐文章

- 数字信号处理基础----傅里叶变换_数字信号处理傅里叶变换-程序员宅基地

- RecyclerView实现画廊效果|列表选中位置居中|列表位置固定|第一个项目居中|列表平滑滚动_recyclerview 画廊-程序员宅基地

- linux学习之路-nginx初体验_不会linux 可以学习nginx吗-程序员宅基地

- 北理计算机学硕保研,2019计算机保研夏令营经验-上科大、北理、北航、中科院计算所夏令营...-程序员宅基地

- JavaScript资源大全中文版(Awesome最新版) 转-程序员宅基地

- 浅谈欧拉函数-程序员宅基地

- 系统学习机器学习之参数方法(一)_系统参数估计算法-程序员宅基地

- CXF-JAX-RS开发(二)spring整合CXF-JAX-RS-程序员宅基地

- 数据库---实验四 oracle的安全性和完整性控制-程序员宅基地

- 3DFace基础---光照估计-程序员宅基地