SQL注入漏洞,就是通过把SQL命令插入到URL地址、Web表单提交或页面请求的查询字符串中,最终达到欺骗服务器执行恶意的SQL 命令。漏洞成因是程序没有对用户输入的内容进行安全检查,直接代入数据库进行查询,导致了...

”sql注入“ 的搜索结果

黑客常用SQL注入绕过技术总结,黑客们原来是这么玩的!冰河吐血整理,建议收藏!!

SQL注入即是指web应用程序对用户输入数据的合法性没有判断或过滤不严,攻击者可以在web应用程序中事先定义好的查询语句的结尾上添加额外的SQL语句,在管理员不知情的情况下实现非法操作,以此来实现欺骗数据库服务器...

在深入讨论如何防止 SQL 注入之前,让我们首先了解 SQL 注入攻击的工作原理。SQL 注入攻击通常发生在接受用户输入的地方,例如搜索框、登录表单等,攻击者试图在输入中注入恶意 SQL 代码。SELECT * FROM users WHERE...

SQL注入 综合性实验 2020年9月25日 一、实验综述 1.实验目的及要求 创建VMWARE虚拟机 的Windows环境, 在虚拟机中安装phpstudy,并搭建DVWA环境,通过学习web工作原理与SQL注入工作原理,能够实现简单的SQL注入...

如果文中阐述不全或不对的,多多交流。

防止SQL注入攻击的方法是使用参数化查询,也就是使用预编译语句(Prepared Statement)或者存储过程(Stored Procedure)来处理 SQL 查询语句。 使用预编译语句的好处是,它会将 SQL 查询语句和参数分开,从而避免...

SQL注入攻击指的是通过构建特殊的输入作为参数传入Web应用程序,而这些输入大都是SQL语法里的一些组合,通过执行SQL语句进而执行攻击者所要的操作,其主要原因是程序没有细致地过滤用户输入的数据,致使非法数据侵入...

好用的sql注入分析工具

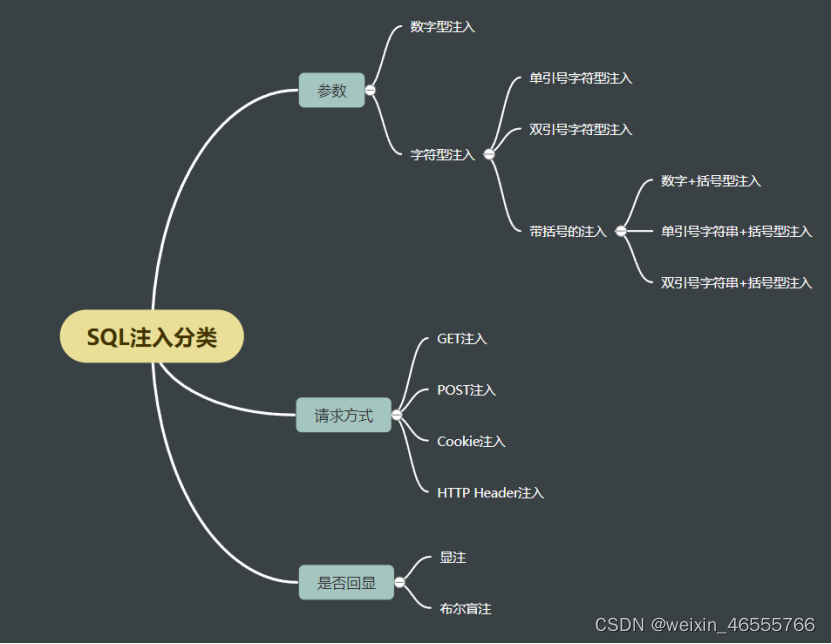

注入类攻击的核心点: (1)、拼接为有效的代码或语句(2)、确保完成了闭合,并且可以改变原有执行逻辑通常并非处理一下就可以完成拼接和闭合,需要不停的尝试,知道出现不一样的结果。这个尝试过程建议使用python+...

网工小白学习安全心得,学习web渗透第一章sql注入,本文仅仅简单介绍了SQL注入的流程,SQL注入的原理,以一次完整的字符型SQL注入流程为例,其余三种都是基于这个思路,只是应对于不同的防护用不同的手段。...

1.联合查询 2.伪静态注入 3.宽字节注入 4.报错注入 5.基于布尔盲注 6.基于延时的盲注 7.堆叠注入 8.二次注入

所以说我们要避免使用字符串直接拼接的形式来进行SQL的查询。

本文章向大家介绍什么是SQL注入攻击,以及在php网站开发中,如何防止SQL注入攻击。PHP防止SQL注入攻击有三种常用方法,第一种方法是使用PHP转义字符串mysql_real_escape_string()函数,第二种方法是使用mysqli的...

Mysql之sql注入 定义 SQL是操作数据库数据的结构化查询语言,网页的应用数据和后台数据库中的数据进行交互时会采用SQL。而SQL注入是将Web页面的原URL、表单域或数据包输入的参数,修改拼接成SQL语句,传递给Web...

推荐文章

- python入门(13)异常与文件_except filenotfounderror:-程序员宅基地

- Android面试攻略_详细了解在当今的社会里android工程师应具备什么的技能?并能详细说说自己的见解。-程序员宅基地

- Zendframework 1.6整合Smarty_setting private or protected class member is not a-程序员宅基地

- Qt-装饰者模式_qt装饰模式-程序员宅基地

- 新开普掌上校园服务管理平台service.action RCE漏洞复现 [附POC]-程序员宅基地

- 基于 Milvus 的音频检索系统-程序员宅基地

- 331、基于51单片机智能红外遥控暖风机温度无线蓝牙远程控制系统设计(程序+原理图+配套资料等)_红外感应暖风机自动控制系统设计-程序员宅基地

- Android自定义圆角矩形图片ImageView_android 矩形圆角imageview-程序员宅基地

- 又见回文 字符串-程序员宅基地

- switch的参数可以是什么类型?_switch的参数有哪些-程序员宅基地