”技术安全“ 的搜索结果

个人隐私安全保护是当前互联网社会中的重要议题,我们既要享受便利的数字化生活,又要保护...未来,我们还需要面对新技术和隐私保护的挑战,并加强国际合作,共同制定隐私保护标准,为个人信息安全创造更加可靠的环境。

本文件提出了区块链技术安全框架,描述了框架的层次结构以及区块链各参与角色的安全视图。 本文件适用于指导基于区块链技术的信息系统进行安全风险防范,特别是联盟链系统,也适用于指导指导所有区块链参与者在...

如何写好技术安全需求TSR?

标签: 安全

**·开源:**开放源代码(Open source code)也成为源代码公开,指的是一种软件发布模式。一般的软件仅可取得已经编译的二进制可执行档,通常只有软件的作者或著作权所有者等拥有程序的原始码。...

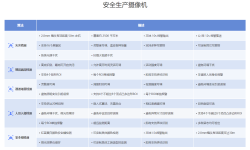

技术安全措施主要包括系统安全措施和数据安全措施。 系统安全措施主要有系统管理、系统备份、病毒防治和***检测4项。 系统管理措施手段和方法:软件升级、薄弱点扫描、日志检查、定期监视。 系统备份措施手段和...

基于LTE的车联网无线通信技术 安全证书管理系统技术要求 - v1.1.1

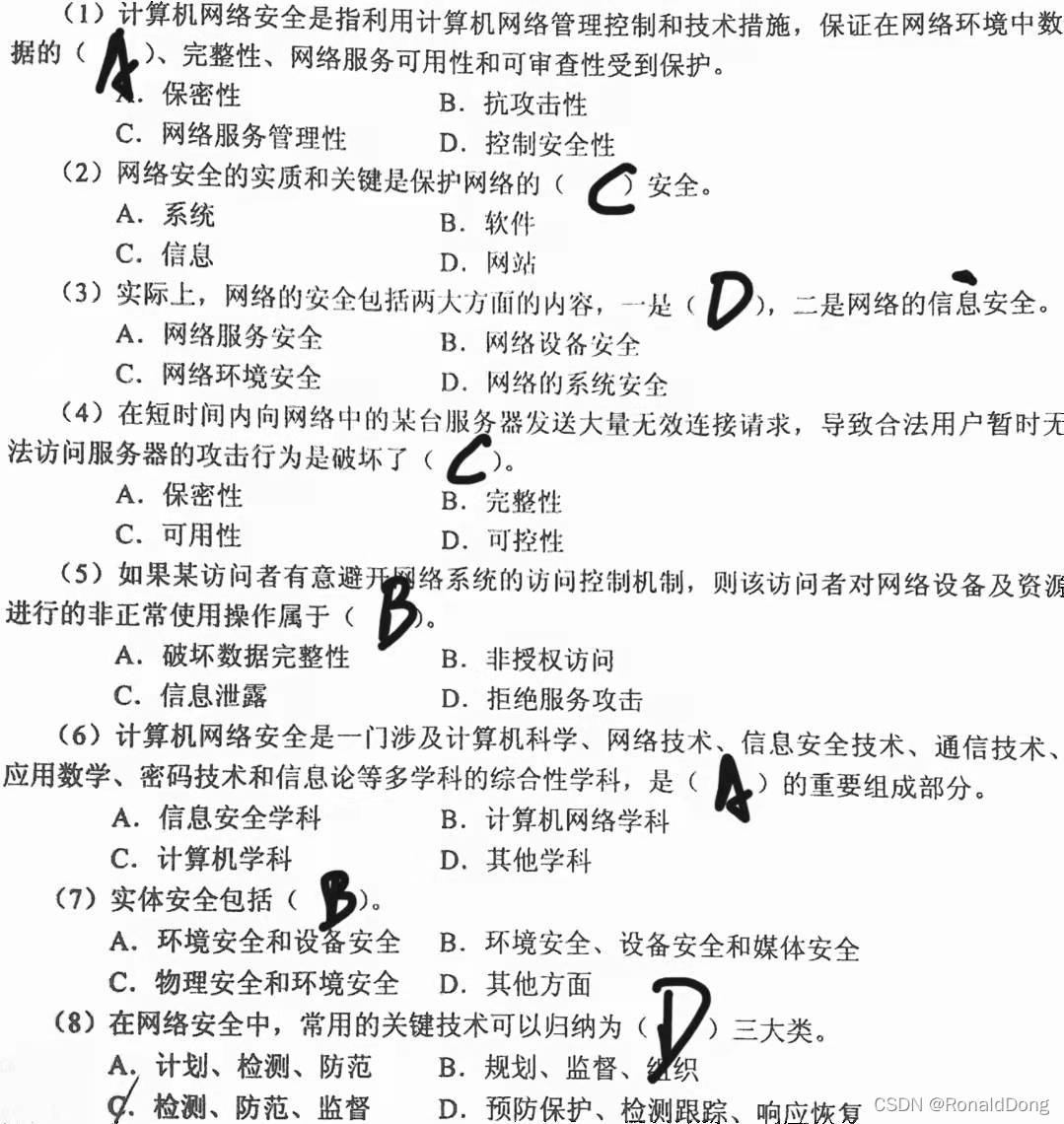

记录了未来教育二十一张考卷的全部考点,帮助你快速通过计算机三级信息安全技术。

高校安全漏洞管理流程:你必须知道的几个要素 | Web安全 2017-07-21 09:42 高校信息安全管理是当前高校信息化工作的重点和难点。经过十余年的发展,各高校都基本完成了信息化建设的“原始积累”,拥有了相当数量的...

无线网络安全技术基础

标签: 无线网络安全技术基础

无线网络安全技术基础 无线网络安全风险和隐患 随着无线网络技术广泛应用,其安全性越来越引起关注.无线网络的安全主要有访问控制和数据加密,访问控制保证机密数据只能由授权用户访问,而数据加密则要求发送的数据...

信息安全技术相关的标准

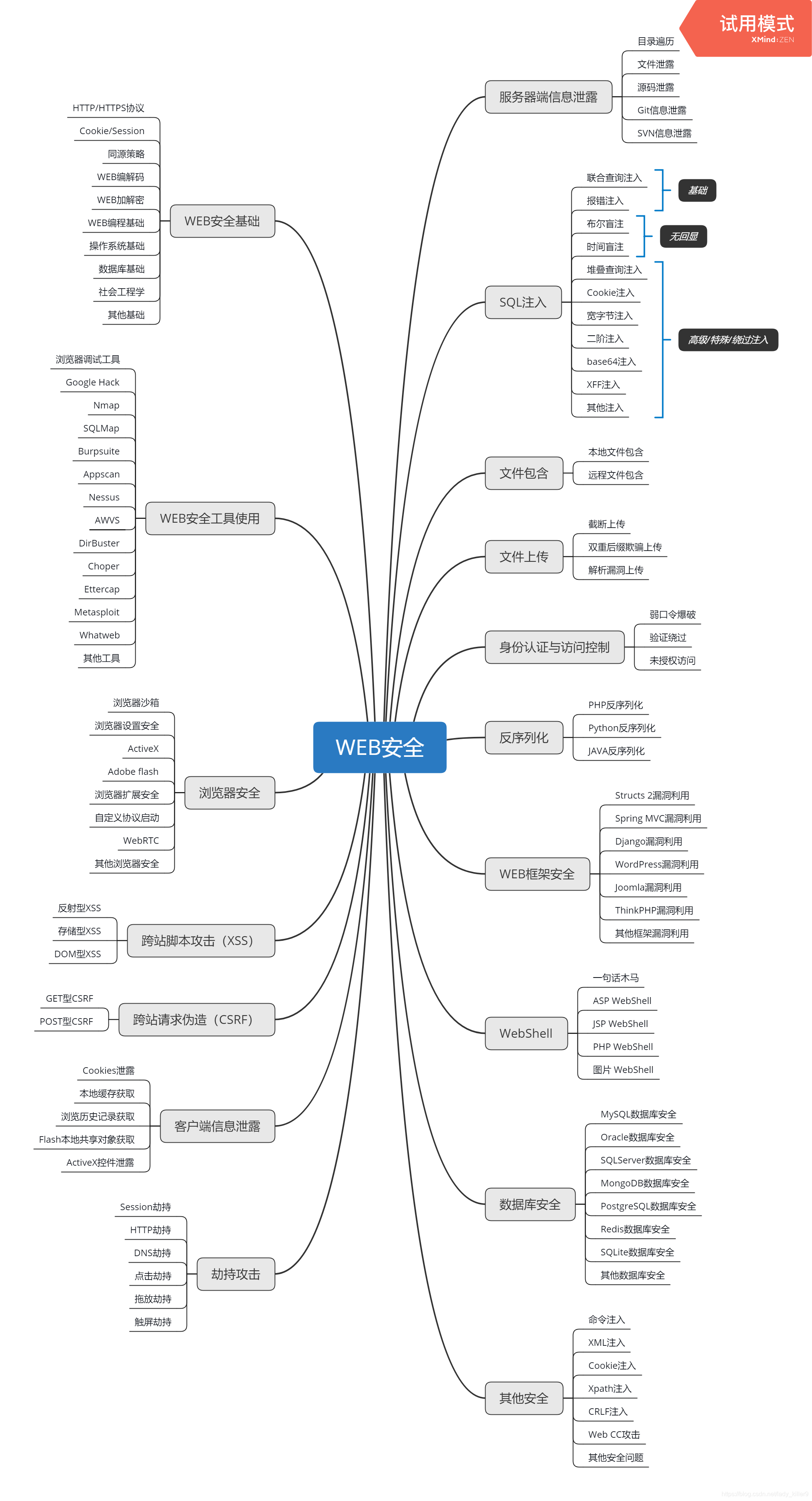

网络安全学习内容

信息系统安全技术知识梳理

网络安全知识竞赛题库及答案(多选题1-100题)

本文部分内容来自《中国电子...信息技术安全标准化技术委员会(CITS) 成立于1984年,在国家标准化管理委员会和信息产业部的共同领导下负责全国信息技术领域以及ISO/IEC JTC1相对应的标准化工作,是国内最大的标准化

本人还会继续更新其他国家开放大学的试题,请大家多多关注,如果有什么建议,还希望大家提出来,本人也好完善 本人在测试答案的时候发现,本章考试回顾结果中明明选对了答案,但是提示错误的情况,并且该题没有提示...

网络安全漏洞防护技术原理与应用、网络安全漏洞概述、网络安全漏洞分类与管理、网络安全漏洞扫描技术与应用、网络安全漏洞处置技术与应用、网络安全漏洞防护主要产品与技术指标

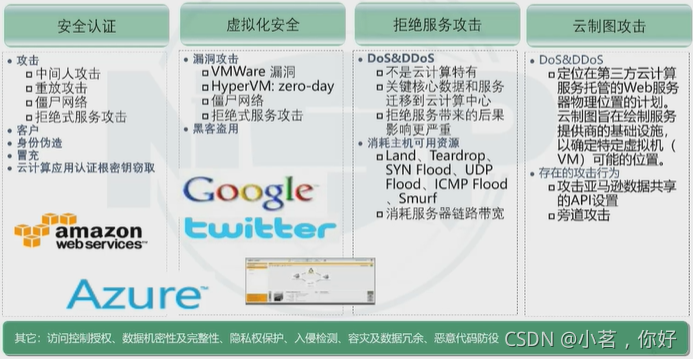

网络技术——网络安全技术

标签: 网络安全

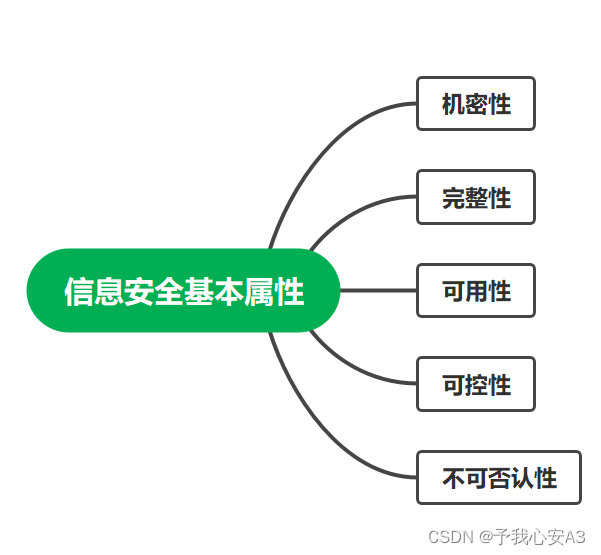

考点2:加密技术 考点3:防火墙技术——PIX 考点4:入侵检测技术(选择题+应用题) 考点5:计算机病毒防范 考点6:网络安全评估 一、网络安全的基本要素 1.机密性 2.完整性 3.可用性 4.可鉴别性 5.不可...

推荐文章

- 【扩散模型】论文精读:VLOGGER: Multimodal Diffusion for Embodied Avatar Synthesis-程序员宅基地

- NAO机器人学习笔记(1)-程序员宅基地

- DSG-RealSync For Oracle技术浅析-2012版-程序员宅基地

- git_git.w-程序员宅基地

- OnTriggerEnter事件、以及触发碰撞、刚体碰撞研究尝试-程序员宅基地

- 腾讯云服务器网站搭建教程(太简单了)_腾讯云建站-程序员宅基地

- WebSphere MQ6.0 for redhat4.6 setup_websphere mq6.0下载-程序员宅基地

- Spring——Bean 的生命周期_spring bean的生命周期-程序员宅基地

- matlab_matlab fat-程序员宅基地

- HTML标签分类及转义字符_ol是单标记还是双标记-程序员宅基地