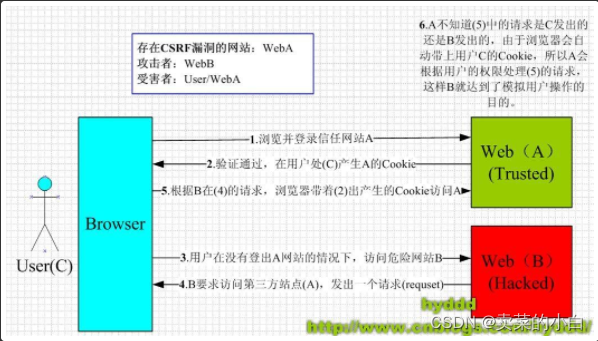

简单来讲,CSRF 攻击就是黑客利用了用户的登录状态,并通过第三方的站点来做一些坏事 通常当用户打开了黑客的页面后,黑客有三种方式去实施 CSRF 攻击。 下面我们以极客时间官网为例子,来分析这三种攻击方式都是...

”攻击“ 的搜索结果

中间人攻击(通常缩写为MitM或MiM)是一种会话劫持网络攻击。黑客拦截数字共享的信息,通常是作为窃听者或冒充他人。这种类型的攻击非常危险,因为它可能会导致一些风险,如信息被盗或虚假通信,通常很难检测到这些...

网络安全--入侵攻击类型

标签: 网络安全

主动攻击和被动攻击是网络安全中两种不同类型的攻击方法。它们的主要区别在于攻击者与目标系统交互的方式和对系统资源的影响程度

黑客的攻击方式1、网络欺骗攻击1.1、五种常见的网络欺骗方式1.2、网络钓鱼攻击概念1.3、网络钓鱼攻击的常用手段1.4、网络钓鱼攻击的预防 1、网络欺骗攻击 网络信息安全是21世纪各国面临的...

匿名通信攻击技术 匿名通信攻击可以分为 针对网络流量的攻击:通常基于流量分析技术,即通过嗅探并分析网络通信流量的各自模式,以获取现有价值; 针对节点的攻击:主要是匿名通信节点系统和协议存在漏洞的利用...

一个能让你进行快速简便网络扫描与DOS攻击的命令菜单

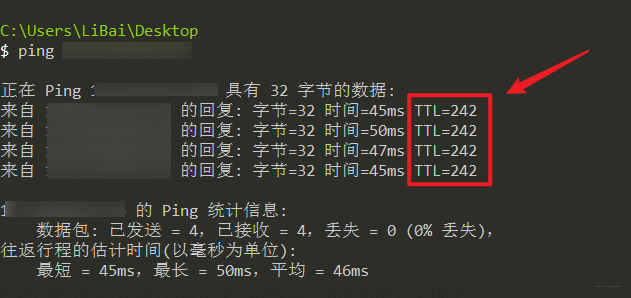

如何借助Kali Linux系统内置的nmap、arpspoof、ettercap等渗透测试工具对局域网内同个网段的PC主机进行ARP欺骗和流量监听,实现断网攻击、密码窃取等

文章目录一、白盒攻击1.FGSM2.JSMA:3.DeepFool:4.CW:5.PGD:二、黑盒攻击1.单像素攻击2.基于查询3.基于迁移4.基于替代5.其他三、对抗攻击与目标检测四、对抗训练&鲁棒性 只是一个自己看过的论文小汇总,还不能...

互联网上的攻击大都将Web站点作为目标 1 HTTP协议本身不存在安全性问题,应用HTTP协议的服务器和客户端,以及运行在服务器上的Web应用等资源才是攻击目标 HTTP不具备必要的安全功能,仅是一个通用的单纯协议机制,...

APT:高级持续性威胁,是一种利用先进的攻击手段对特定目标进行长期持续性的网络攻击的攻击形式。 产品介绍:APT攻击预警平台使用深度威胁检测技术,对流量进行深度解析,发现流量中的恶意攻击,提供了全面的检测和...

XSS攻击原理及防范

标签: 前端

文章目录一、XSS攻击简介二、XSS攻击分类1.反射型2.存储型3.DOM-based型三、XSS防范1.cookie安全策略2.X-XSS-Protection设置3.XSS防御HTML编码4.XSS 防御HTML Attribute编码5.XSS防御之javascript编码6.XSS 防御之 ...

1.攻击mac flood 命令:macof 2.攻击DOS(dhcp food) 命令:yersinia -G 3.DOS攻击 TCP SYN flood 命令:hping3 --flood -S --rand-source (+ip) 译:rand-source用于更改ip来攻击 4.DOS攻击 UDP flood 命令:...

Kali从入门到放弃(一):DDos洪水攻击 相信很多小伙伴都知道DDos攻击吧,DDos可以说是最厉害的一种服务器攻击了,今天就教大家,在Kali中运用自带的工具Hping3进行DDos攻击 准备工具: 1.Kali 2020.1(以上) 2.一...

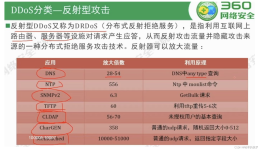

DoS攻击: 指的是造成DoS的攻击行为,目的是使攻击目标计算机无法提供正常的服务,最常见的DoS攻击有计算机网络带宽攻击和连通性攻击,其中带宽攻击是指以极大通信量冲击通往目标计算机的网络,使得所有可用的网络...

DHCP攻击的目标也是服务器,怀有恶意攻击的攻击者伪造大量DHCP请求发送到服务器,这样DHCP服务器地址池中的IP地址很快就会分配完,从而导致合法用户无法申请到IP地址。执行攻击后,Yersinia会在本网段内不停发送请求...

本篇为学习渗透测试的第八篇,网站漏洞之XSS跨站脚本攻击,详细内容包含了:XSS的定义 XSS的分类XSS的攻击手段四、XSS(DOM型)网页之XSS测试五、XSS(反射型)网页之测试六、XSS(存储型)网页之测试等等

推荐文章

- confluence搭建部署_ata confluence-程序员宅基地

- SpringCloud与SpringBoot版本对应关系_springboot 2.1.1 对于的cloud-程序员宅基地

- 如何恢复硬盘数据?简单解决问题_磁盘恢复 csdn-程序员宅基地

- 苹果手机测试网络速度的软件,App Store 上的“网速测试大师-测网速首选”-程序员宅基地

- 教了一年少儿编程,说说感想和体验-程序员宅基地

- 22东华大学计算机专硕854考研上岸实录-程序员宅基地

- 如何用《玉树芝兰》入门数据科学?-程序员宅基地

- macOS使用brew包管理器_brew清理缓存-程序员宅基地

- 【echarts没有刷新】用按钮切换echarts图表的时候,该消失的图表还在,加个key属性就解决了_echarts 怎么加key值-程序员宅基地

- 常用机器学习的模型和算法_常见机器学习模型算法整理和对应超参数表格整理-程序员宅基地