主要是依托华为交换机和路由器配置,介绍MAC地址攻击、ARP攻击、DHCP攻击等攻击的防范。本文会把华为交换机系列防御配置命令进行介绍,适合对局域网攻击和防御技术感兴趣的同学,阅读文本,您需要对局域网交换和通信...

”攻击“ 的搜索结果

如何攻击局域网电脑?1.知道到他的IP,然后在运行里面打上\\IP\C$,需要打用户名和密码,用户名打administrator,除非他没设置密码,你可以直接进入,然后可以任意改他C盘里面的东西,甚至直接放木马进去.2.ping 他...

关于拒绝服务攻击 DOS攻击

标签: 网络安全

DOS攻击手法

常见网络攻击归纳总结

标签: 网络

Land (Land Attack)攻击 在 Land 攻击中,黑客利用一个特别打造的SYN 包–它的源地址和目标地址都被设置成某一个服务器地址进行攻击。此举将导致接受服务器向它自己的地址发送 SYN-ACK 消息,结果这个地址又发回...

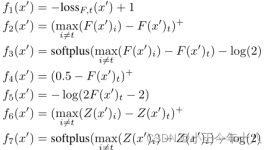

目录对抗攻击防御References 对抗攻击 在计算机视觉任务中可能存在以下现象,对输入样本故意添加一些人类无法察觉的细微干扰,将会导致模型以高置信度输出一个错误的分类结果,这被称为对抗攻击。对抗攻击的目标是使...

TCP ACK 洪水攻击旨在通过发送大量 TCP ACK 数据包,使服务器过载。与其他 DDoS 攻击一样,ACK 洪水的目标是利用垃圾数据来减慢攻击目标的响应速度或导致其崩溃,进而使其无法提供正常服务给合法用户。目标服务器...

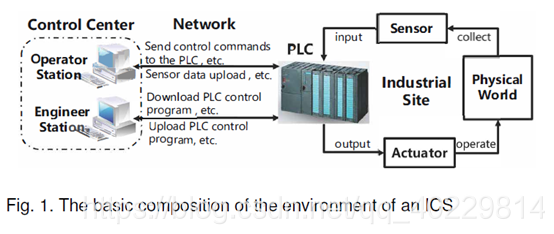

网络空间是一个没有硝烟的战场,任何组织和机构在网络空间内都是渺小和脆弱的个体,网络攻击的来源无法确定,发起攻击的时间不可预见,要在这个战场中安稳生存实属不易。所幸的是,网络攻击的手段都是类似的,有规律...

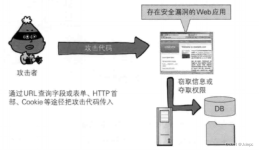

XSS攻击

1. 撞库的原理和危害 “撞库”(Credential Stuffing Attack)在网络安全中是一个古老的概念,按中文的字面意思解读,就是“碰撞数据库”的意思。“碰撞”意味着碰运气,即不一定能成功;...现实中发生的撞库攻击主要是

1、侧信道攻击简介: 侧信道攻击中所指的侧信道信息一般为这几种:声音、温度、功耗、电磁、色彩。。。。。等等,这些信息叫做侧信道信息是因为,在加密硬件进行加密的时候,上述的信息只是加密过程中附带产生的一些...

XSS攻击是Web攻击中最常见的攻击方法之一,它是通过对网页注入可执行代码且成功地被浏览器执行,达到攻击的目的,形成了一次有效XSS攻击。一旦攻击成功,它可以获取到用户的联系人列表,然后向联系人发送虚假诈骗...

DDOS攻击分析

论文阅读笔记-后门攻击及防御

标签: 安全

越来越多的企业开始对其高度关注,政府部门也面临着遭受APT攻击的危险,在安全顾问的每一篇分析报告中都会提及它的“大名”。 众多企业机构惨遭“不测”的一个主要原因在于它们没有发现真正的漏洞所在并加以修复。...

XSS是一种常见的安全漏洞,它允许攻击者在受害者浏览器上执行恶意脚本。攻击者通过在网页中注入恶意代码,使得用户浏览该页面时,恶意代码会被执行。

推荐文章

- c语言链表查找成绩不及格,【查找链表面试题】面试问题:C语言学生成绩… - 看准网...-程序员宅基地

- 计算机网络:20 网络应用需求_应用对网络需求-程序员宅基地

- BEVFusion论文解读-程序员宅基地

- multisim怎么设置晶体管rbe_山东大学 模电实验 实验一:单极放大器 - 图文 --程序员宅基地

- 华为OD机试真题-灰度图恢复-2023年OD统一考试(C卷)-程序员宅基地

- 【机器学习】(周志华--西瓜书) 真正例率(TPR)、假正例率(FPR)与查准率(P)、查全率(R)_真正例率和假正例率,查准率,查全率,概念,区别,联系-程序员宅基地

- Python Django 版本对应表以及Mysql对应版本_django版本和mysql对应关系-程序员宅基地

- Maven的pom.xml文件结构之基本配置packaging和多模块聚合结构_pom <packaging>-程序员宅基地

- Composer 原理(二) -- 小丑_composer repositories-程序员宅基地

- W5500+F4官网TCPClient代码出现IP读取有问题,乱码问题_w5500 ping 网络助手 乱码 send(sock_tcps,tcp_server_buff,-程序员宅基地