”渗透测试实战“ 的搜索结果

内网安全攻防渗透测试实战指南

渗透测试实战第三版 中文,慢慢干活全部环境都在书里。

渗透测试实战第三版(红队版)

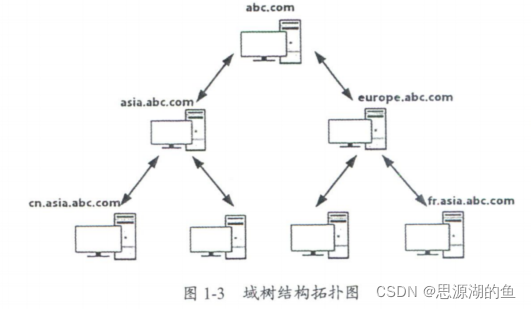

本章系统地讲解了内网工作组、域、活动目录、域内权限解读等,并介绍了内网域环境和渗透测试环境(Windows、Linux)的搭建方法和常用的渗透测试工具。可以简单的把域理解成升级版的工作组,但有一个严格的集中管理...

这里只是将部分目录大纲截图出来,每个节点里面都包含大厂面经、学习笔记、源码讲义、实战项目、讲解视频,并且后续会持续更新**

在进行渗透测试时,首先需要进行的是信息收集,这是一项非常重要的任务。就像孙子兵法所说的:“知己知彼,百战不殆”。因此,我们需要选择目标站点并搜集尽可能多的信息。以下是我们搜集到的信息:

>对于企业网络安全建设工作的质量保障,业界普遍遵循PDCA(计划(Plan)、实施(Do)、检查(Check)、处理(Act))的方法论。近年来,网络安全攻防对抗演练发挥了越来越重要的作用。企业的安全管理者通过组织内部...

在实际的渗透测试过程中,面对复杂多变的网络环境,当常用工具不能满足实际需求的时候,往往需要对现有工具进行扩展,或者编写符合我们要求的工具、自动化脚本,这个时候就需要具备一定的编程能力。恭喜你,如果学到...

Cobalt Strike一款以由美国redteam团队,研发出来的一款以Metasploit为基础的GUI框架式渗透测试工具。它是一款基于java的渗透测试神器, 常被业界人称为CS, 也被戏称为“线上多人运动平台 ”。Cobalt Strike集成了...

渗透测试实战思路分享:getshell方法及横向移动方法,云安全(AK/SK泄露)

外链图片转存中…(img-LcbS3hv0-1712637557490)]

全章节一共7章,看完对你收获满满!

在渗透测试中,我们使用Burp Suite将使得测试工作变得更加容易和方便,即使在不需要娴熟的技巧的情况下,只有我们熟悉Burp Suite的使用,也使得渗透测试工作变得轻松和高效。所有的工具都共享一个能处理并显示HTTP ...

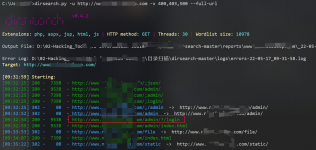

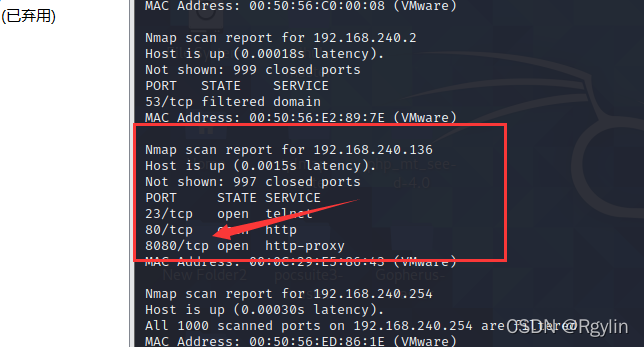

信息收集非常重要,有了信息才能知道下一步该如何进行,接下来将用 nmap 来演示信息收集。

下载kali,kali上有很多做渗透测试的驱动,该软件在kali中就有。

内容概要:包括 内网、操作系统、协议、渗透测试、安服、漏洞、注入、XSS、CSRF、SSRF、文件上传、文件下载、文件包含、XXE、逻辑漏洞、工具、SQLmap、NMAP、BP、MSF…技术文档也是我自己整理的,包括我参加大型网安...

【入狱率99%】非常"刑"又可”拷“~的全栈安全测试渗透测试(burpsuite+appscan实战)

渗透测试流程与内网渗透测试实战

渗透测试实战_Web渗透测试简介 ·什么是渗透测试·渗透测试类型·渗透测试阶段1. 信息收集与侦查2. 枚举3. 漏洞评估与分析4. 漏洞利用5. 报告功能快捷键合理的创建标题,有助于目录的生成如何改变文本的样式插入链接...

推荐文章

- Python爬虫绕过登录的小技巧_python 爬虫 跳过会员限制-程序员宅基地

- 安装 GMP、NTL、CTMalloc ,编译 OpenFHE_openfhe安装-程序员宅基地

- 外包干了2个月,技术退步明显。。。。。

- Copilot Venture Studio創始合伙人楊林苑確認出席“邊緣智能2024 - AI開發者峰會”

- Python协程(上)-程序员宅基地

- linux 磁盘管理

- 【华为】华为防火墙双机热备

- 企业计算机服务器中了helper勒索病毒怎么办?Helper勒索病毒解密处理流程

- 简单聊聊JavaScript数组作为索引

- SpringCloud学习笔记1——入门篇_子模块继承之后,提供作用:锁定版-程序员宅基地