这时候就是要靠我们万能的 fofa 了,首先我们要知道有哪些 cms 有漏洞这里大家可以去找网上的漏洞库,里面一般都会有漏洞合集和这里我稍后会给大家推荐一两个看到没有,就是这么多cms,一杀一个准,上分必备漏洞当然...

”漏洞发现“ 的搜索结果

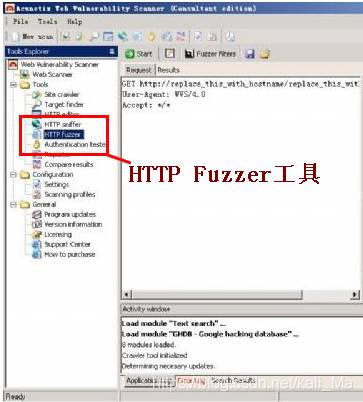

Acunetix一款商业的Web漏洞扫描程序,它可以检查Web应用程序中的漏洞,如SQL注入、跨站脚本攻击、身份验证页上的弱口令长度等。它拥有一个操作方便的图形用户界面,并且能够创建专业级的Web站点安全审核报告。新版本...

本篇主要分享网站各漏洞思路,希望你看完有所收获。

Soap注入漏洞发现

标签: sql

第四章 漏洞发现 作者:Gilberto Najera-Gutierrez 译者:飞龙 协议:CC BY-NC-SA 4.0 简介我们现在已经完成了渗透测试的侦查阶段,并且识别了应用所使用的服务器和开发框架的类型,以及一些可能的弱点。现在...

软件漏洞的利用和发现(笔记)

标签: 安全

漏洞从发现到产生实际危害的整个过程可分为漏洞挖掘、漏洞分析、漏洞利用三个阶段。 无论通过哪种形式进行攻击,其都有一个共同特点,即通过触发漏洞来隐蔽地执行恶意代码。而用来触发漏洞并完成恶意 操作的这个程序...

常见端口漏洞 端口 服与漏洞 21/69 ftp/tftp:文件传输协议,漏洞1.爆破2.嗅探溢出3.后门4.匿名访问 22 ssh,漏洞:爆破,openssh漏洞 23 telnet:远程连接,漏洞:爆破,嗅探 25 smtp:邮件服务,漏洞...

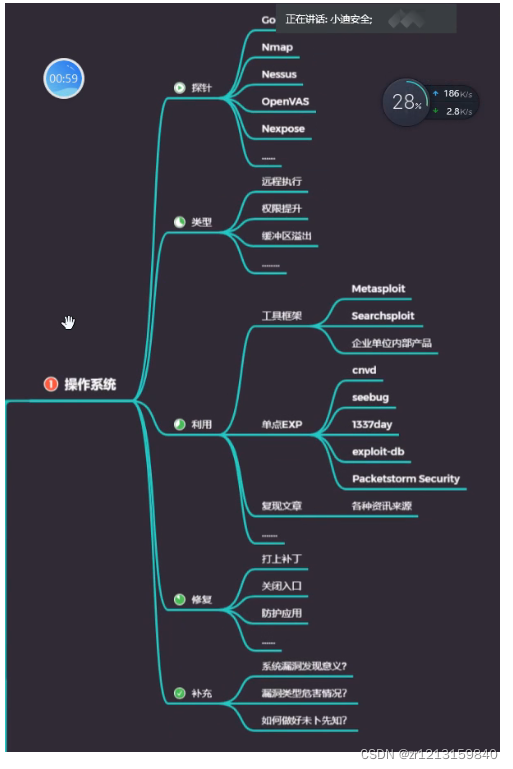

今天继续给大家介绍渗透测试相关知识,本文主要内容是API接口服务漏洞发现与修复思路。 一、端口服务漏洞发现与修复思路 二、API接口服务漏洞发现与修复思路 三、补充:信息收集小技巧

满意答案某匪kevin2013.04.04采纳率:44%等级:11已帮助:5835人答案时B----------------分级原则-----------对漏洞分级有助于在漏洞被发现后,提供用户更多的信息以便于更快的给漏洞定位,并决定下一步采取的措施。...

0x02 漏洞发现及利用 1、SQL注入 SQL注入是一种将SQL代码插入或添加到应用(用户)的输入参数中,再将这些参数传递给后台的SQL数据库加以解析并执行的漏洞,具体过程如下: 注入类型有get、post、cookie型,...

当前,网络安全漏洞所带来的风险及产生的后果,影响到网络空间乃至现实世界的方方面面,通信、金融、能源、电力、铁路、医院、水务、航空、制造业等行业各类勒索、数据泄露、供应链、钓鱼等网络安全攻击事件层出不穷...

目录遍历漏洞是由于web中间件目录访问相关的配置错误造成的,该漏洞会泄露web应用程序的敏感路径、敏感的文件信息、网站的编辑器路径或测试接口、系统敏感目录(配合../等目录跳转符)等信息,从而给网站的安全带来...

常见的代码漏洞——关键词

标签: 信息安全

检查源代码中的安全缺陷,检查程序源代码是否存在安全隐患,或者有编码不规范的地方,通过自动化工具或者人工审查的方式,对程序源代码逐条进行检查和分析,发现这些源代码缺陷引发的安全漏洞,并提供代码修订措施和...

工作多年后,我打算将Web漏洞做一个整理记录,一方面方便自己,另一方面方便想要学习或转行网络安全行业的小伙伴,从本文开始,我将从漏洞原理、漏洞测试、漏洞修复等方面详细讲解Web安全系列漏洞。SQL注入漏洞,...

Owasp的功能与之前提过的Burp Pro Proxy相类,都具有流量代理、fuzz请求、抓取网页...同metasploitable一样,Owasp Zap Proxy提供了一个存在漏洞的渗透测试演练工具OWASPBWA,我们可以通过这个虚拟机练习使用Owasp ...

推荐文章

- Pytorch Dataloader 模块源码分析(二):Sampler / Fetcher 组件及 Dataloader 核心代码-程序员宅基地

- Asp类型判断及数组打印-程序员宅基地

- Adroid Studio 2022.3.1 版本配置greendao提示无法找到_plugin with id 'org.greenrobot.greendao' not found-程序员宅基地

- esxi查看许可过期_解决Vsphere Client 60天过期问题-程序员宅基地

- CMake_cmake_module_path-程序员宅基地

- 生产者消费者模型-程序员宅基地

- Adaptive AUTOSAR 解决方案 INTEWORK-EAS-AP_autosar的eas-程序员宅基地

- 穿山甲SDK错误码40025_穿山甲sdk错误码4025-程序员宅基地

- css firefox下的兼容问题_css 只用于firefox-程序员宅基地

- 【Python】对大数质因数分解的算法问题_python分解多个质因数代码-程序员宅基地