”红队“ 的搜索结果

网络攻防之红队快速入门

标签: 网络

红队(Red Team)是安全团队最大化模仿真实世界里的入侵事件,包括入侵者的战术技术流程(TTPs),检验蓝队(Blue Team)的威胁检测及应急响应效率,帮助企业或政府提高整个安全建设及安全运营能力。PTES(Penetration ...

Goby红队专版:集成1500个poc和exp ,覆盖普通版本所有功能,开箱即用 使用方式: 解压后双击goby.exe运行即可 注意事项: 最新的漏洞不可以在线更新,可自行添加poc和exp 重要的事情说三遍 不要用于非法或未授权...

GOBY 红队版 GOBY205REDTEAM_1288_POCS-by_hlop_orz_zen

包含goby红队版和社区版

RMiscOut:一款强大的红队信息收集与情报分析工具 项目地址:https://gitcode.com/BishopFox/rmiscout RMiscOut 是 Bishop Fox 团队开发的一款开源情报收集工具,旨在帮助安全研究人员、红队成员和渗透测试者更有效地...

探秘Home-Grown-Red-Team:一款自给自足的安全红队工具 项目地址:https://gitcode.com/assume-breach/Home-Grown-Red-Team 项目简介 Home-Grown-Red-Team 是一个开源项目,旨在提供一套自给自足的安全测试工具,帮助...

预先制作好镜像、直接上传云封装docker、便捷携带编写shell脚本、自动化部署。

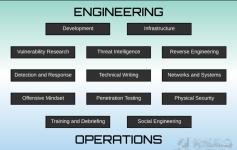

红队攻防教程是指针对网络和系统安全的实践性培训,旨在模拟真实的攻击场景并提供相关的防御技术。红队是一个模拟攻击团队,通过模拟真实的黑客攻击来测试组织的安全性,而蓝队则是负责防御和应对这些攻击的团队。 ...

红蓝攻防基础-认识红蓝紫,初步学习网络安全属于那个队?

包含438个自定义goby-poc,可能会有重复自行判断,来源于网络收集的Goby&POC,实时更新。 如果无红队版,可直接poc管理处导入自定义poc即可,共计736个。

红队IP归属爬取工具

红队信息搜集水泽教程

标签: web安全

水泽会开始自动获取该域名的信息,具体的其他操作,可使用python3 ShuiZe.py -h进行搭配组合。首先,使用chmod +x build.sh,赋予权限,运行脚本命令:./ build.sh。脚本就会开始部署水泽需要用到的环境。

红队是做什么?该学什么才能成为呢?

欢迎使用汉化Hack工具 :hammer_and_wrench:HackTools(如当)红队浏览器插件本工具仅限于学习和研究目的;不得将上述内容用于商业或非法用途,否则后果作者概不负责HackTools(如当)为s7ck团队红队武器库F-Box里的...

探索黑客防御艺术:100个红队项目 项目地址:https://gitcode.com/kurogai/100-redteam-projects 项目简介 100-redteam-projects 是一个由 Kurogai 创建并维护的开源项目,旨在收集、整理和分享与网络安全攻防相关的...

我们已经发过一篇。

FindUpload是一款红队打点工具,帮助渗透测试人员批量url快速发现文件上传点和登录框,提高渗透测试效率和减少手工发现时间。

红队渗透测试攻防学习工具分析研究资料汇总.pdf

本文提出了一种新的红队攻击框架和防御框架,旨在通过半自动化的方式生成攻击提示(attack prompts),以测试和提高大语言模型(LLMs)的安全性。研究通过实验证明了这些框架在提高模型防御能力和识别潜在攻击方面的...

点击星标,即时接收最新推文往期回顾第十期红队课程圆满结束,讲师跟学员氛围融洽,讲师耐心在线答疑,一次付费终身学习。红队课程主打一手实战经验教学,一百多个项目积攒下的红队战术思路分享,不止是技术和方法,...

2021HW行动红队作战手册

HW红蓝对抗:红队视角下的防御体系突破 HW红蓝对抗:蓝队视角下的防御体系构建 HW红蓝对抗:紫队视角下的实战攻防演习组织 红队攻击思维及常用的攻击策略和攻击战术; 蓝队防御阶段划分、常用应对攻击策略、实战化的...

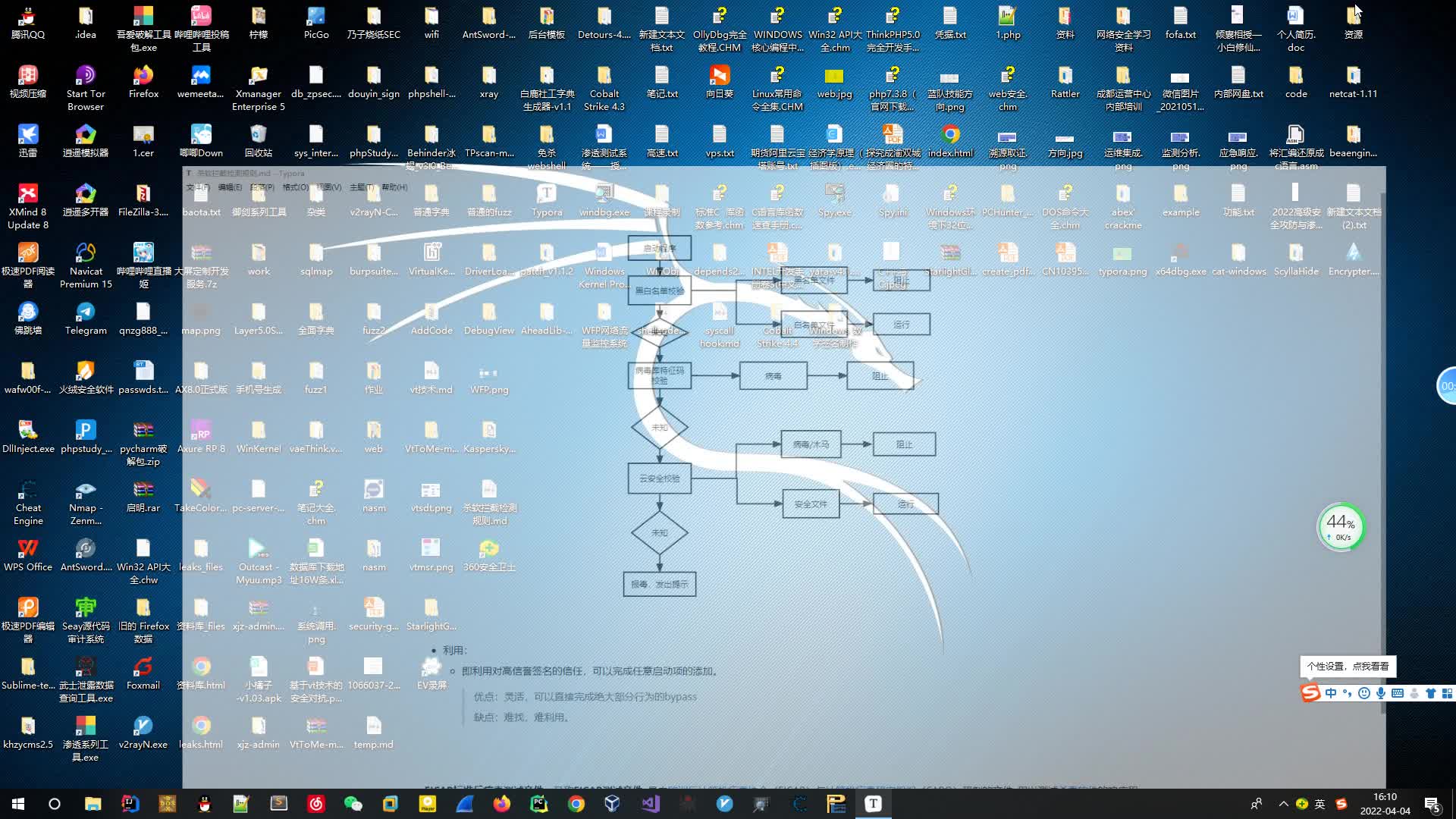

做过红队的小伙伴,对打点一定不陌生,这是一项基本技能。所谓打点,就是拿到一台机器的shell。打点的一般目的在于利用这台机器,做一个跳板,然后进入内网。通常给予充分时间的情况下,打点不是一件很难的事情,...

网安,渗透,安服 做漏扫和资产收集

EHole是一款对资产中重点系统指纹识别的工具,在红队作战中,信息收集是必不可少的环节,如何才能从大量的资产中提取有用的系统(如OA、VPN、Weblogic...)。EHole旨在帮助红队人员在信息收集期间能够快速从C段、大量...

2020护网行动-流量监控改造及红队经典案例分享

无线网络已经事实上成为了企业移动化办公的重 要基础设施,但由于普遍缺乏有效的管理,部署与 使用人员的安全意识和专业知识的不足,导致AP分 布混乱,设备安全性脆弱,无线网络也越来越多的 成为黑客入侵企业内网...

推荐文章

- 服务器无法与DeviceNetBT_Tcpip_{670E1543-79C1-485C-9B4B-835CE3BA37B3}传输相绑定-程序员宅基地

- NYOJ 118 修路方案(次小生成树)-程序员宅基地

- 【期末复习】微机原理与接口技术_己知 8254 的端口地址为 3000h、3004h3008h 和 30bh外接时钟频率为 2mh2-程序员宅基地

- 2D转换,动画,转化-程序员宅基地

- 旋转拖动验证码解决方案_load_model("keras2.hdf5", custom_objects={'angle_e-程序员宅基地

- Windows下后台静默运行jar包_windows下启jar包关闭窗口不听-程序员宅基地

- windows7的aero的介绍-程序员宅基地

- libevent与libev简介_libevent libev-程序员宅基地

- zookeeper启动Error: JAVA_HOME is incorrectly set问题解决_error: java_home is incorrectly set: e:\java\jdk1.-程序员宅基地

- 操作系统概述_多道批处理系统算不算操作系统-程序员宅基地