VulnHub是一个安全平台,内含众多渗透测试的靶场镜像,只需要下载至本地并在虚拟机上运行,即可得到一个完整的渗透测试练习系统,每一个靶机都有相关目标去完成(万分感谢提供靶机镜像的同学)。

”靶机渗透记录“ 的搜索结果

VulnHub是一个安全平台,内含众多渗透测试的靶场镜像,只需要下载至本地并在虚拟机上运行,即可得到一个完整的渗透测试练习系统,每一个靶机都有相关目标去完成(万分感谢提供靶机镜像的同学)。

脏牛漏洞提权,vulnhub靶场

基于国内Windowws靶机确实不多,且自己对Windows靶机渗透的流程和方法实在掌握的很少,因此在HTB上选择一个难度系数适中的Windows靶机,记录一下渗透历程,希望和大家一起学习! 相关知识点 nmap端口扫描 svn命令...

1、导入VMware虚拟机试了半天DC-1都没有IP,原来是VMware没开这个DHCP测试发现是这个129的IP。

这是vulnhub靶机系列文章的第五篇,本次的靶机主要学习到的漏洞利用为文件包含漏洞,话不多说,直接开始吧... 靶机下载地址:https://www.vulnhub.com/entry/the-ether-evilscience,212 原文链接:...

这个靶机考察了使用者对于cms的利用手段,hash密文爆破方式,sqlmap的使用方式,对于漏洞的利用能力。

命令查看内容,没有什么重要的信息,经过再三思考,我发现,我们通过反弹shell进入终端的目录就是当前网站所在目录,一般肯定是没有什么系统用户相关的信息的,这些信息一般放在。用户的终端之后,开始查找目录,看...

该靶机设定敏感信息泄露、Web漏洞...VulnHub是一个安全平台,内含众多渗透测试的靶场镜像,只需要下载至本地并在虚拟机上运行,即可得到一个完整的渗透测试练习系统,每一个靶机都有目标去完成,大多是拿到root权限。

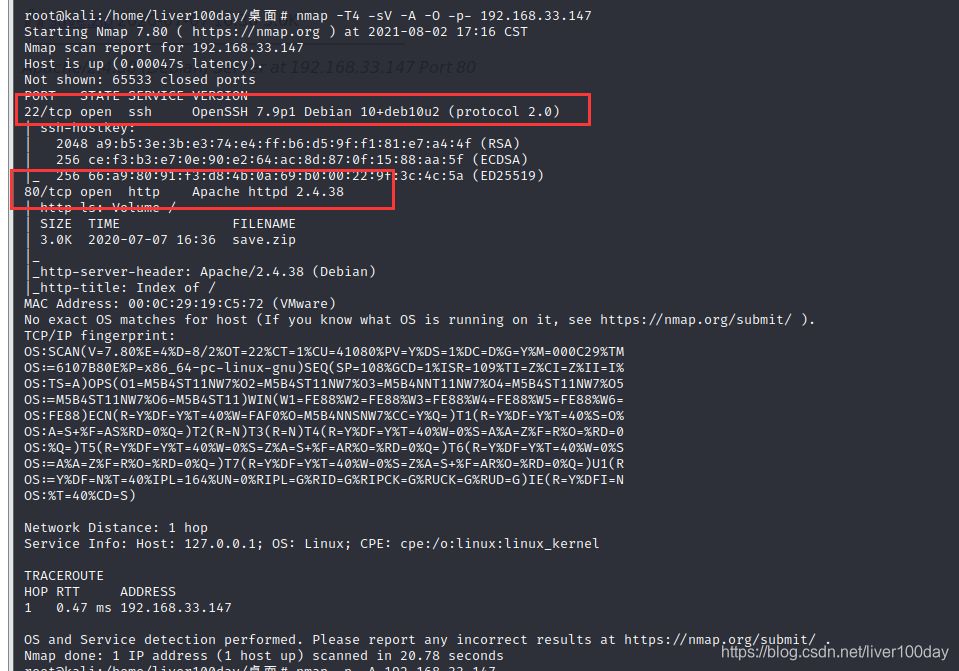

下载后用 VMware 或者 VirtualBox 打开,并配置好网卡,靶机与攻击机应置于同一网络下,靶机默认是桥接模式,能用攻击机连接到就行。192.168.110.133,为靶机ip,也可以使用Kali中的arp-scan工具扫描:arp-scan ...

DC-4

这是作者网络安全自学教程...这篇文章将讲解Vulnhub靶机渗透题目bulldog,包括信息收集及目录扫描、源码解读及系统登陆、命令注入和shell反弹、权限提升和获取flag。本文是一篇Web渗透的基础性文章,希望对您有所帮助。

前两天做了一个靶机渗透题目,在此记录一下 靶机信息: 靶机名称 Bulldog:2 渗透步骤: 一、获取靶机IP 成功搭建靶机后,界面显示了ip地址: 但如果靶机没有显示ip,可以用nmap扫描网段得到ip。 二、...

一、Nessus扫描漏洞二、metasploit渗透启动metasploit,输入命令msfconsole使用search 命令搜索未打补丁编号,search ms08-067 使用由nessus确定的攻击程序,use攻击程序。再查看配置的信息设置接收主机IP...

靶机说明: VM Name: JIS-CTF : VulnUpload Difficulty: Beginner Description: There are five flags on this machine. Try to find them. It takes 1.5 hour on average to find all flags. Only working with...

该靶机存在Tomcat管理后台弱口令...VulnHub是一个安全平台,内含众多渗透测试的靶场镜像,只需要下载至本地并在虚拟机上运行,即可得到一个完整的渗透测试练习系统,每一个靶机都有目标去完成,大多是拿到root权限。

推荐文章

- Pytorch Dataloader 模块源码分析(二):Sampler / Fetcher 组件及 Dataloader 核心代码-程序员宅基地

- Asp类型判断及数组打印-程序员宅基地

- Adroid Studio 2022.3.1 版本配置greendao提示无法找到_plugin with id 'org.greenrobot.greendao' not found-程序员宅基地

- esxi查看许可过期_解决Vsphere Client 60天过期问题-程序员宅基地

- CMake_cmake_module_path-程序员宅基地

- 生产者消费者模型-程序员宅基地

- Adaptive AUTOSAR 解决方案 INTEWORK-EAS-AP_autosar的eas-程序员宅基地

- 穿山甲SDK错误码40025_穿山甲sdk错误码4025-程序员宅基地

- css firefox下的兼容问题_css 只用于firefox-程序员宅基地

- 【Python】对大数质因数分解的算法问题_python分解多个质因数代码-程序员宅基地