”靶机渗透记录“ 的搜索结果

靶机练习之Billu_b0x

标签: CTF

通过该靶场,能够初步了解web渗透的基本流程。小白在了解了web各种漏洞原理,之后,可以练习一下该靶场,靶场做法很多。我也是一个小白,来这里记录一下学习的过程,不喜勿喷!!!感谢!!!

该方法无需搭建靶机环境,可以快速分析Metasploit框架中的攻击脚本,获取其对应的攻击流量,并且标记攻击流量中不同部分的属性,记录攻击状态的转移过程。 Metasploit 是一个使用 Ruby 脚本语言实现的、开源的渗透...

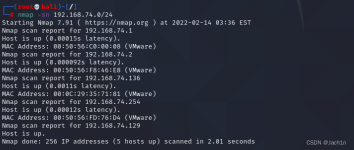

环境配置 ...目标:三个user.txt,root权限 Kali Linux IP: 192.168.1.128 GlasgowSmile IP: 192.168.1.142 信息收集 利用netdiscover进行主机发现: netdiscover -i 网卡设备名 ...使用dirb对80端口

重新阅读文件内容,该文件以英文写成类似一封信,但一个单词都不认识,联想到凯撒密码,尝试偏移量1进行解密,得到两段文字,其中一段很容易判断出其大意,猜测其可能为正确解码内容,再对文末的base64加密内容进行...

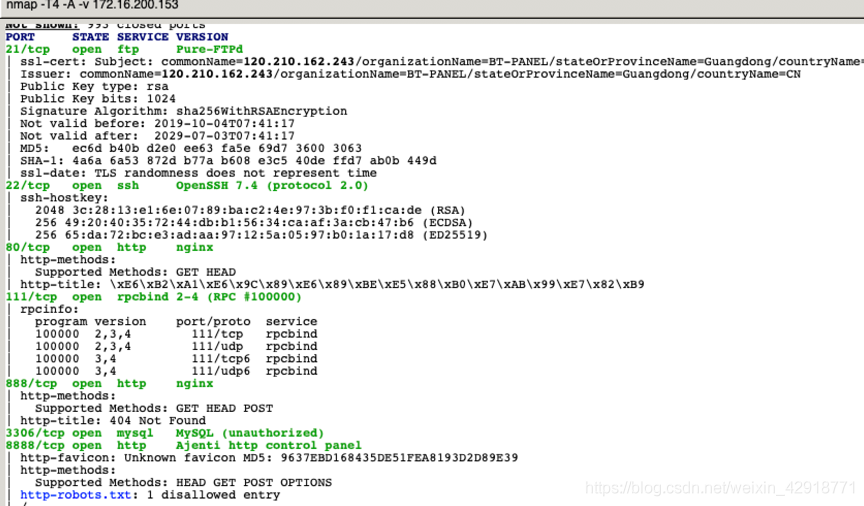

0x00靶机信息 下载地址:下载地址 攻击机ip:172.16.12.137 靶机ip:172.16.12.141 目标:getshell,获取两个flag,并提权至root 0x01过程 首先识别一下目标开启的端口和服务,可以看到目标开启了ssh(22)和...

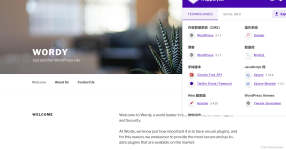

MrRobot是一个WEB方向的初学者-中级靶机,一共有三个Key,难度逐级增加,适合学习者了解渗透过程,积累渗透经验

Vulnhub Tomato靶机渗透记录 环境配置 Kali Linux IP:192.168.1.128 Tomato IP: 192.168.1.140 信息收集 使用arp-scan -l 扫描本地局域网存活主机: nmap扫描开放端口以及相关信息: 访问http服务端口查看页面...

nyx靶机镜像地址:http://www.vulnhub.com/entry/nyx-1,535/ Kali Linux IP: 192.168.1.128 nyx IP:192.168.1.137 信息收集 利用arp-scan,扫描本地局域网主机: arp-scan -l 利用nmap常规扫描目标主机: nmap...

CFS三层靶机渗透记录

标签: 安全

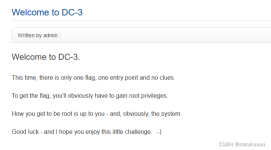

前言:DC-1是vulnhub系列靶机中比较有名的一台入门级靶机,渗透姿势有很多种,适合初学者。本次渗透测试也是笔者自入坑vlunhub以来第一次完全独立拿下一台靶机,于是来把我的专属经验分享给大家。 0x00环境描述 ...

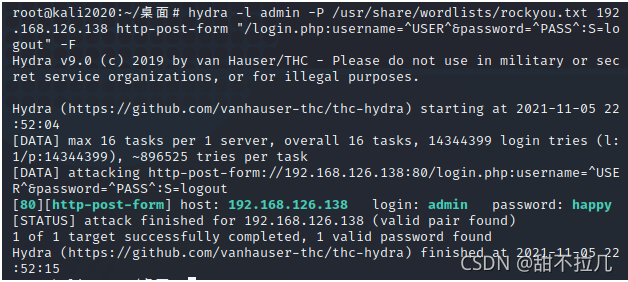

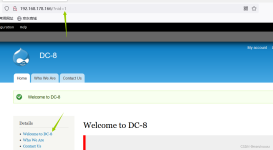

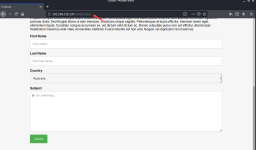

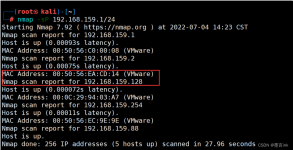

0x01靶机信息 ...渗透目标:获取root权限,取得三个flag 0x02信息搜集 1.主机信息扫描 本地虚拟机搭建完环境后无法获悉靶机地址,需要使用主机探测工具扫描一下ip,这里使用nmap,命令如下。 nma...

0x00前言 由于2020年疫情原因,被迫宅家已有两个月之久,假期里边摸鱼...本系列文章用来记录VulnHunb靶机的渗透过程,欢迎各位师傅讨论学习。 0x01靶机信息 靶机名称:Billu_b0x 下载地址:https://downloa...

渗透测试:渗透测试是通过模拟恶意黑客的攻击方法,来评估计算机网络系统安全的一种评估方法渗透测。1.确定目标:在本靶场中,确定目标就是使用nmap进行ip扫描,确定ip即为目标,只是针对此靶场而言。其他实战中确定...

推荐文章

- 计算机AMD方案不超过4000元,4000元左右AMD R5-1400配RX570全新芯片显卡电脑配置推荐...-程序员宅基地

- qt for ios扫描二维码功能实现-程序员宅基地

- 【漏洞复现】用友-U8C-反序列化-TableInputOperServlet-程序员宅基地

- 大型园区网络建设与管理-802. 1 x 认证体系7.4-程序员宅基地

- Unity Build IOS包_ios build unity-程序员宅基地

- Unity3d的安装-程序员宅基地

- Python爬虫周记之案例篇——基金净值Selenium动态爬虫-程序员宅基地

- STM32F103ZET6移植FreeRTOS_stm32f103zet6 free-程序员宅基地

- Maven之(一)Maven是什么_maven是什么?可以做哪些工作?-程序员宅基地

- 微信小程序(抖音小程序):手机号码解析失败解决方案_微信小程序解析手机号-程序员宅基地